Firefox 52 ist da / WikiLeaks enthüllt mit Vault 7 die Hacking-Methoden der CIA – auch Linux im Fokus

- Firefox 52 mit Unterstützung für WebAssembly ist ausgegeben

- Die Entwickler von LibreELEC haben eine spezielle Version für den Raspberry Pi Zero W zur Verfügung gestellt

- Kube ist der neue KDE-PIM und es gibt eine erste Version

- Mit Green Recorder 2.0 kannst Du den Desktop aufnehmen

- Manjaro 17.0 Xfce, KDE, GNOME und Cinnamon sind veröffentlicht

- Getting Started with LibreOffice 5.2 – ein Handbuch für Anfänger

- WikiLeaks enthüllt die Hacking-Methoden der CIA

- Tails 2.11 steht bereit

- Das Humble Jumbo Bundle 8 beinhaltet einige Spiele für Linux

Firefox 52 ist veröffentlicht

Mozilla hat Firefox 52 offiziell veröffentlicht. Es gibt unter anderem Unterstützung für WebAssembly. Das ist ein aufkommender Standard, der fast native Performance für Web-basierte Spiele, Apps und so weiter bieten soll. Das Ganze ist ohne die Verwendung von Plugins möglich. Mozilla hat dafür auch ein Demo veröffentlicht.

Weitere Informationen zu Web Assembly, CSS Grid und Grid Inspector findest Du unter hacks.mozilla.org. Ein sehr aufschlussreicher und lesenswerter Artikel.

Weiterhin ist eine eine Spezifikation enthalten, die sich Strict Secure Cookies nennt. Unsichere HTTP-Seiten können damit keine Cookies mit dem Secure-Attribut setzen.

Anwender werden außerdem gewarnt, wenn Sie Anmeldedaten auf unsicheren Seiten eingeben sollen.

Für Windows-Anwender mit Touch-Screens wurde Multi-Prozess aktiviert.

Ein verbesserter Sync-Prozess erlaubt es Anwender, offene Tabs von einem Gerät zu einem anderen zu übertragen.

Das ändert sich in Firefox 52

Unterstützung für NPAPI (Netscape Plugin API) wurde entfernt. Außer Flash funktionieren keine anderen Plugins mehr. Silverlight, Java, Acrobat und so weiter sind nicht mehr länger unterstützt.

Hinweis: Via Firefox ESR lassen sich NPAPI Plugins für Firefox allerdings weiterhin benutzen. Bei Firefox 52 ESR werden die NPAPI Plugins bis Mai 2018 unterstützt. Danach ist aber Schluss. Derzeit ist die ESR-Version noch nicht auf Firefox 52 aktualisiert. Du wirst sie in Kürze hier finden.

Sollte der Anwender über ein SHA-1-Zertifikat stolpern, dann warnt ihne Firefox 52. Mozilla hat Pläne, SHA-1 in den Ruhestand zu schicken. Google hat kürzlich erst eine Collision gefunden und somit ist es eher früher als später besser, SHA-1 nicht mehr zu benutzen.

Die Downloads haben sich bei Firefox 52 verbessert. Der Nutzer bekommt einen Hinweis, wenn ein Download fehlschlägt. Die Schaltflächen für das Abbrechen und das Neustarten von Downloads sind größer. Einen Schnellzugriff gibt es nun für die fünf letzten Downloads und nicht nur für die letzten drei.

Wie immer haben die Entwickler diverse Fixes eingepflegt. Ein bekanntes Problem gibt es aber. Google Hangouts funktionieren momentan nicht.

Du findest alle Änderungen und Neuerungen zu Mozilla Firefox 52 in den Veröffentlichungshinweisen. Du kannst Firefox 52 von der Projektseite herunterladen.

Firefox 52 für Android

Firefox 52 für Android ist ebenfalls da. In der Benachrichtigungsleiste werden Media-Kontrollen angezeigt. Genauer gesagt kannst Du bei Firefox 52 das Abspielen pausieren und wieder starten.

Die APK-Datei ist fünf MByte kleiner als früher. Somit laufen Download und Installation etwas schneller ab.

Auch bei Firefox 52 für Android gibt es das oben genannte Ding mit den Strict Secure Cookies.

Die Veröffentlichungshinweise zu Firefox 52 für Android findest Du hier.

LibreELEC (Krypton) v8.0.0.1 für Raspberry Pi Zero W

LibreELEC (Krypton) v8.0.0.1 ist eine spezielle Edition für den Raspberry Pi Zero W. Es kommt Kodi v17.1-RC1 zum Einsatz. Die Firmware und die Treiber wurden für WLAN / WiFi und Bluetooth für den Pi Zero W entsprechend angepasst und aktualisiert.

Die Entwickler planen offizielle Unterstützung für den Raspberry Pi Zero W. Sie soll mit LibreELEC 8.0.1 kommen. Das wiederum erscheint nach der Veröffentlichung von Kodi 17.1. Bis die Unterstützung eintrifft, kannst Du zumindest schon mal mit diesem Abbild experimentieren: LibreELEC-RPi.arm-8.0.0.1.img.gz.

Für eine Installation lädst Du das Image einfach herunter und verwendest dann am besten den LibreELEC USB/SD Creator für das Erzeugen einer bootfähigen microSD-Karte. Wer Probleme findet, kann sie gerne im Forum diskutieren.

Die Kombination LibreELEC und Raspberry Pi Zero W könnte für große Filme oder Videos nicht schnell genug sein. Für Musik dürfte sich die Kombination aber hervorragend eignen.

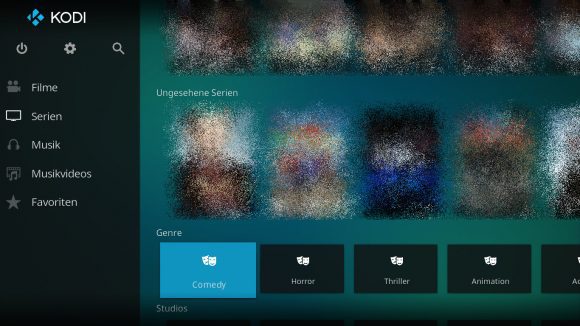

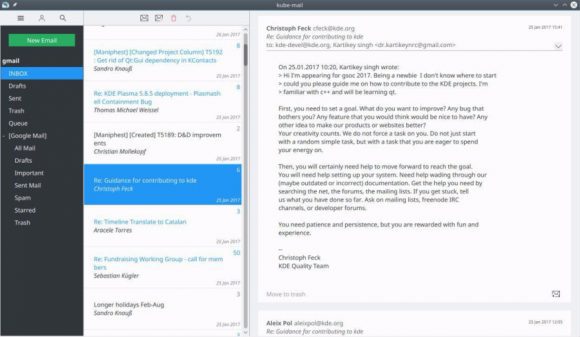

Kube 0.1.0 ist testbereit

Kube ist die neue Version des Groupware und E-Mail-Clients von KDE. Kube 0.1.0 ist eine sehr frühe Version und als technische Vorschau gekennzeichnet. Die Entwickler weisen ausdrücklich darauf hin, dass sich die Software nicht für den produktiven Einsatz eignet. Allerdings ist Kube 0.1.0 ein wichtiger Meilenstein bei der Entwicklung. Die Meilensteinge sollen via phabricator entwickelt werden.

Im Moment kannst Du bereits ein IMAP-Konto anlegen und E-Mails lesen – auch verschlüsselte. Nachrichten lassen sich löschen und verschieben. Ebenso kannst Du bereits E-Mails schreiben.

Vieles funktioniert aber auch noch nicht. An der Unterstützung für GMail hapert es zum Beispiel noch, das sich GMail IMAP nicht wie IMAP verhält. Für den nächsten Meilenstein planen die Entwickler die Fertigstellung des Adressbuchs. Danach wollen sie sich auf die Suche konzentrieren.

Weitere Informationen und Links zum Quellcode findest Du in der Ankündigung.

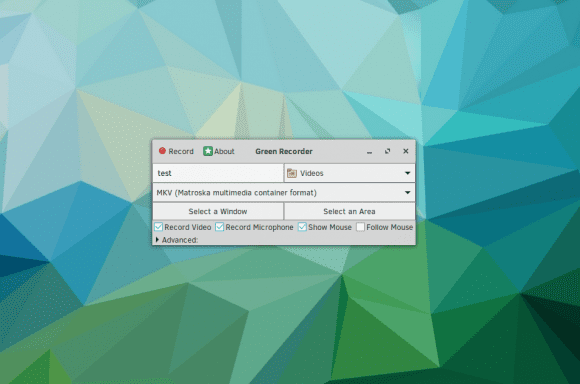

Green Recorder 2.0 unterstützt Wayland in einer GNOME-Sitzung

Wer seinen Desktop aufnehmen möchte, der kann sich den Green Recorder ansehen. Die Software besteht aus Python, GTK+ 3 und ffmpeg.Damit lassen sich fast alle Linux-Desktops aufnehmen. Ebenso wird Wayland in GNOME-Sitzungen unterstützt.

Green Recorder kann derzeit in dem Formaten mkv, avi, mp4, wmv und nut aufnehmen. Bei Wayland mit GNOME funktioniert nur WebM.

Wer Green Recorder unter Ubuntu oder Linux Mint installieren möchte, der nimmt am besten das dafür eingerichtete PPA:

sudo add-apt-repository ppa:mhsabbagh/greenproject sudo apt update sudo apt install green-recorder

Anwender von Fedora, Arch Linux und anderen Distributionen finden Installations-Hinweise auf der GitHub-Seite des Projekts.

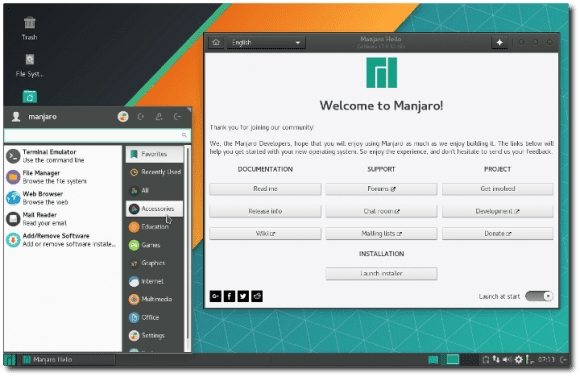

Manjaro Linux 17.0 Xfce und KDE

Die Xfce-Version von Majaro Linux bleibt weiterhin das Flaggschiff, ist in der Ankündigung zu Majaro Linux 17.0 Xfce zu lesen. Die momentan stabile Version trägt den Codenamen Gellivara.

Manjaro Linux 17.0 Xfce wird mit Xfce 4.12 ausgeliefert. Laut eigenen Angaben haben sich die Entwickler auf die Verbesserung der Anwendererfahrung konzentriert. Ebenso wurde der Desktop aufpoliert.

Der Manjaro Settings Manager (MSM) bietet ab sofort eine einfach zu benutzende grafische Oberfläche, um die zahlreich angebotenenKernel-Versionen installieren und entfernen zu können. Davon gibt es viele bei Manjaro. Von Kernel 3.10 bis 4.10 reicht derzeit die Bandbreite. Hinzu kommen noch zwei Real-Time-Kernel.

Pamac 4.3.0 bietet native AUR-Unterstützung und der Xorg-Stack wurde auf 1.19 aktualisiert. Du findest Manjaro Linux 17.0 Xfce im Download-Bereich der Projektseite.

Zeitgleich wurde auch Manjaro Linux 17.0 KDE ausgegeben. Die Änderungen sind bis auf die Desktop-Umgebung äquivalent. Die KDE-Version bringt Plasma 5.9.3, Apps 16.12.3 und Framework 5.31.0 mit sich.

Manjaro 17.0 GNOME ist eine dritte Geschmacksrichtung. Wer es etwas klassischer mag, dem sagt vielleicht Manjaro 17 Cinnamon zu. Suchst Du eine Distribution mit einer sehr leichtgewichtigen Desktop-Umgebung, dann ist Manjaro 17.0 i3 vielleicht das richtige Betriebssystem.

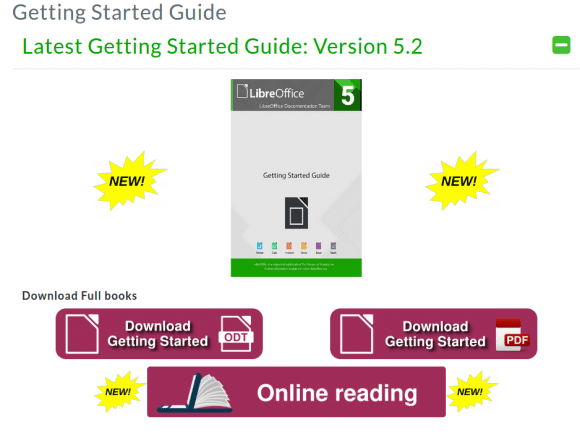

Handbuch: Getting Started with LibreOffice 5.2

The Document Foundation hat den Leitfaden Getting Started with LibreOffice 5.2 zur Verfügung gestellt. Darin spiegeln sich die Entwicklungen wider, die in LibreOffice 5.2 eingeflossen sind. Die freie Office Suite in Version 5.2 ist die aktuelle Still-Variante und wird konservativeren Anwendern ans Herz gelegt. LibreOffice 5.3 hingegen ist als Fresh gekennzeichnet und bringt die neuesten Funktionen mit sich. Dafür gibt es aber weniger Wartungs-Versionen.

Das Handbuch kannst Du online lesen. Als Download stehen die Formate ODF und PDF zur Verfügung.

Die Hacking-Tools der CIA publik gemacht

Bei WikiLeaks wurden unter dem Namen Vault 7 Details zum fortschrittlichen und umfangreichen Hacking-Arsenal der CIA veröffentlicht. Diese Dokumente sind so umfangreich. Ich möchte gezielt ein paar Details herausgreifen. Genau genommen umfasst die erste Veröffentlichung die Jahre 2013 bis 2016. WIkiLeaks hat 7818 Seiten mit 943 Anhängen veröffentlicht. In den nächsten Wochen und Monaten können wir uns darauf einstellen, dass diese Dokumente Stück für Stück zerlegt und serviert werden. Im Moment heißt das aber auch, dass die Qualität dieser Leaks auf dem Prüfstand steht.

Ein Problem dürfte es auf jeden Fall sein, dass die CIA laut WikiLeaks nun die Kontrolle über das eigene Hacking-Arsenal verloren hat. Wer auch immer diese Daten extrahieren konnte, hat nun das Wissen, mit dem die CIA hackt. Das kann nicht gut sein. Es handelt sich angeblich um mehrere Millionen Zeilen an Code. Das Archiv befindet sich angeblich auch in den Händen (nicht autorisiert) von ehemaligen Hackern der US-Regierung und Auftragnehmern.

Relativieren muss man schon. Die CIA hackt natürlich mit allen möglich Mitteln. Das wusste jeder. Der große Knall ist aber, dass die geheimen Dokumente der CIA an sich gehackt wurden und dieses gefährliche Wissen nun möglicherweise im Äther schwebt. Wenn plötzlich viele CIA spielen können, dann ist das in der Tat ein Problem.

Die CIA ist nicht die NSA. Letztere wollten einfach alles und jeden überwachen. Die CIA beobachtet gezielt Personen oder Einrichtungen.

Keine Tools oder Exploits veröffentlicht

Das Leak enthält keine Hacking-Tools und das ist so auch beabsichtigt. In erster Linie beschreibt WikiLeaks, was der CIA an Methoden zur Verfügung stehen. Außerdem sind die Veröffentlichungen nicht vollständig. WikiLeaks hat anscheinend selbst nur einen Teil der Dokumente bekommen. Ob das aus Versehen oder mit Absicht passiert ist, kann ich gerade nicht genau herauslesen.

Derzeit ist es also wirklich noch zu früh zu sagen, welche Ausmaße das Leck wirklich nach sich ziehen wird. Interessant sind die Veröffentlichungen trotzdem.

In die gleichen Richtung geht das mit den Exploits. Auch hier wurde nichts von WikiLeaks veröffentlicht. Dumm ist nur, dass die CIA davon ausgehen muss, dass jemand anders sie hat. Ein Exploit ist kein Problem, wenn ihn keiner kennt.

Es wird alles gehackt

Von dem Hacking ist eigentlich alles betroffen, was mit dem Internet verbunden ist. Android, Linux, Windows, macOS, iOS, Smart TVs, Router und so weiter. Das ist noch nicht alles. Die CIA hackt auch Rechner, die über sogenannte Air Gaps (Luftlöcher) geschützt sein sollten. Dafür kommt ein Virus zum Einsatz, der sich Hammer Drill nennt.

Ein Programm mit Namen Weeping Angel kümmert sich darum, einen Samsung F8000 TV zu hacken. Der Fernseher scheint aus zu sein, lässt sich aber weiterhin für Monitoring nutzen. Du darfst schwer davon ausgehen, dass sich auch Mikrofone und andere vermeintlich ausgeschaltete Geräte für Überwachung missbrauchen lassen. Vermutet wurde das aber schon lange.

Bei gehackten Android-Smartphones kann die CIA Nachrichten und Audio abfangen, bevor die Verschlüsselung zum Zug kommt. Was nicht gehackt wurde, sind die Verschlüsselungen der Messaging Apps wie zum Beispiel Whats App – das ist wichtig!

Außerdem hat die CIA laut den Enthüllungen massiv sogenannte Zero Days gesammelt. Das sind derzeit noch unbekannte Security-Lücken, die ein ziemliches Risiko bergen, sollten sie in die falschen Hände fallen. Diese Security-Probleme wurden nicht an die Herstelle gemeldet, sondern hinter dem Berg gehalten, falls die CIA diese selbst irgendwann braucht.

Außerdem bezichtigt WikiLeaks das US-Konsulat in Frankfurt als Hacker-Basis. Von dort aus sollen Hacker-Angriffe in EMEA gesteuert worden sein. Nun fragst Du Dich zurecht, warum man für das Hacken in einem bestimmten Land sein muss. Darum ging es aber nicht nur. Ein in Frankfurt angestellter Mitarbeiter kann sich durch das Schengener Abkommen mehr oder weniger frei in Europa bewegen.

Es sollte keine Überraschung sein, dass IoT-Geräte (Internet of Things / Internet der Dinge) ebenfalls im Fokus stehen. Die Security der Dinger ist sowieso unter aller Sau und nicht mehr unterstützte Geräte sollten ein eher leichtes Ziel sein. Natürlich sieht sich ein Geheimdienst solche Optionen an.

HIVE klingt schon wie aus einem Bond-Film

HIVE nennt sich eine Malware Suite der CIA, die plattformübergreifend funktioniert. Dazu gibt es auch eine Kontroll-Software (C&C / Command and Control). Mit der Software lässt sich Windows, Solaris, MikroTik und Linux angreifen. Die Implantate kommunizieren via HTTPS mit einem Webserver einer Cover-Domäne. Dabei bekommt jedes Implantat eine eigene Domäne zugewiesen. Für HIVE wurden das Anwenderhandbuch (PDF) und der Leitfaden für Entwickler veröffentlicht (PDF).

WikiLeaks bietet außerdem Beispiele, was die Engineering Development Group (EDG) der CIA da alles so in der Hinterhand hat.

Jetzt bleibt dem Trump eigentlich nichts anderes übrig – er wird Wiki und Leaks auf die Liste der unerwünschten Einreisenden setzen.

Durch diese Enthüllung bekommt die Aussage von Richard Stallman einen besonderen Nachhall:

GNU founder Richard Stallman’s famous quote resonates with today’s @WikiLeaks publication on the CIA’s #Vault7 https://t.co/h5wzfrReyy pic.twitter.com/aPk2CK2DbN

— WikiLeaks (@wikileaks) 7. März 2017

Tails 2.11 ist da

Tails (The Amnesic Incognito Live System) 2.11 ist eine Wartungs-Version. Es gibt zwei neue Funktionen, die den Anwender aber nur auf künftige Ereignisse hinweisen. Nutzer von 32-Bit-Prozessoren bekommen einen Hinweis, dass diese Architektur mit Tails 3.0 nicht mehr weiter unterstützt wird. I2P-Anwender bekommen auch eine Nachricht, dass I2P in Tails 2.12 entfernt wird.

Ansonsten haben die Entwickler auf Tor Browser 6.5.1 aktualisiert. Darüber hinaus wurden Fehler ausgebessert. Wer Tails 2.10 einsetzt, der kann automatisch auf 2.11 aktualisiere. Tails 2.12 ist für den 18. April 2017 geplant. Du findest die neueste Version auf der Projektseite.

Spiele und Linux

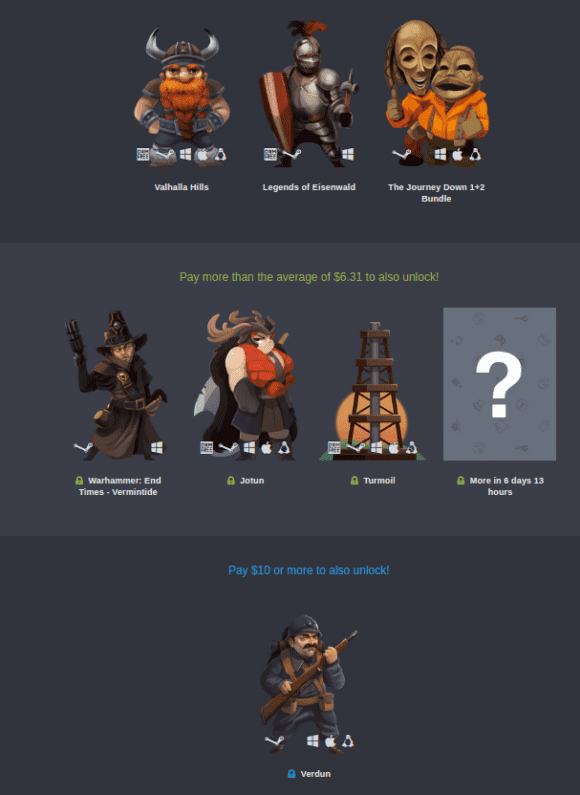

Das Humble Jumbo Bundle 8 bietet einige Spiele für Linux, aber nicht alle. Wer einen frei gewählten Betrag zahlt, also mindestens einen US-Dollar, der bekommt Valhalla Hills (auch für Linux), Legends of Eisenwald und The Journey Down 1+2 (Linux).

Schlägst Du den Durchschnitt von derzeit 6,31 US-Dollar, dann gibt es Warhammer: End Times – Vermintide, Jotun (Linux) und Turmoil (Linux).

Ab zehn US-Dollar gibt es Verdun (Linux) oben drauf. Wenn Dich die Games interessieren, kannst Du Sie via Humble Bundle kaufen. In etwas mehr als sechs Tagen wird es dann noch zusätzliche Inhalte geben.

Kurz notiert

Wer ein einfaches Videoschnittprogramm sucht, der kann sich VidCutter 3.0 ansehen. Das Multimedia Backend wurde komplett neu geschrieben. VidCutter verwendet unter der Haube FFmpeg. Für Ubuntu gibt es ein PPA. Es gibt auch ein Distributions-unabhängiges AppImage (unten bei den Links). Von VidCutter gibt es außerdem Versionen für Windows und macOS.

Wireshark 2.2.5 ist veröffentlicht. In der Wartungs-Version gibt es keine neuen Funktionen. Die Entwickler haben aber 13 Fehler ausgebessert und die Unterstützung für diverse Protokolle aktualisiert.

Wer einen Server mit Nextcloud oder ownCloud betreibt, der sollte sich auf jeden Fall den Nextcloud Private Cloud Security Scanner ansehen – schaden kann es nicht.

Mageia 6 oder besser gesagt die Entwickler-Version Snapshot (sta2) ist ausgegeben. Als Ersatz für 32-Bit GNOME und Plasma ist eine Xfce-Version eingesprungen. Wer über ein Live-ISO testen möchte, kann nun aus Plasma 64-Bit, GNOME 64-Bit, Xfce 32-Bit und 64-Bit wählen. Weitere Informationen und Download-Links gibt es in der offiziellen Ankündigung.

Wer mit dem TOR Messenger experimentiert, der kann ab sofort die Beta-Version 0.4.0b1 testen. Download-Links für Linux, Windows und macOS findest Du in diesem Beitrag.

ScummVM ist bei GSoC und sucht Ideen und Mitstreiter.

Tor Browser 6.5.1 ist da. Die Basis wurde auf Firefox 45.8.0esr aktualisiert. Außerdem sind Tor 0.2.9.10, OpenSSL 1.0.2k, Torbutton 1.9.6.14 und HTTPS-Everywhere 5.2.11 im Einsatz.

Nette Pi-Konstellation

Suchst Du ein VPN für den Raspberry Pi? NordVPN* bietet einen Client, der mit Raspberry Pi OS (32-Bit / 64-Bit) und Ubuntu für Raspberry Pi (64-Bit) funktioniert.

Alle Kommentare als Feed abonnieren

Alle Kommentare als Feed abonnieren