Sicher Surfen: TAILS (The Amnesic Incognito Live System) 0.10 ist verfügbar

Ab sofort gibt es eine neue Ausgabe der amnesischen Linux-Distribution TAILS. In der offiziellen Ankündigung gehen die Entwickler auf die sichtbaren Änderungen ein.

Ab sofort gibt es eine neue Ausgabe der amnesischen Linux-Distribution TAILS. In der offiziellen Ankündigung gehen die Entwickler auf die sichtbaren Änderungen ein.

Tor wurde auf Version 0.2.2.35-1 aktualisiert. Dem Browser Iceweasel wurde ein Update aus dem Debian Mozilla Repository auf Version 9.0 spendiert und Torbutton ist als Ausgabe 1.4.5.1-1 vorhanden. Durch das Browser-Update unterstützt die Distribution nun das Ansehen aller YouTube-Videos, die in einem HTML5-Format vorliegen. Third-Party Cookies sind deaktiviert und die Firefox-Erweiterung NoScript haben die Entwickler mit aufgenommen.

Die Distribution verwirft ab dieser Version sämtlichen Internet-Verkehr, der nicht durch Tor läuft. Applikationen müssen also explizit so konfiguriert sein, dass sie Tor verwenden – ansonsten können sie nicht mit dem Internet kommunizieren.

Vidalia 0.2.15-1+tails1 informiert den Anwendern nicht mehr über neue Tor-Versionen. Dieser Teil wird von der TAILS-Sicherheit übernommen. Weitere Software-Aktualisierungen sind MAT 0.2.2-1, VirtualBox 4.1.6 und I2P 0.8.11. Statt unrar ist unar and Bord und Nautilus Wipe wird statt eigenen Scripten verwendet. Unter der Haube schnurrt Linux-Kernel 3.1.6-1.

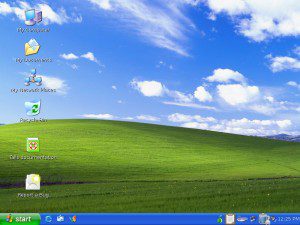

Das Betriebssystem lässt sich in einem Windows XP-ähnlichen Tarnmodus starten. Dazu musst Du beim Start in der Kernel-Befehlszeile winxp mit angeben. Die Entwickler begründen diese Funktion, dass man unter Umständen bei der öffentlichen Benutzung eines Computers keine unerwünschte Aufmerksamkeit erregen möchte. Mir wäre jetzt aber nicht bewusst, seit wann das Benutzn von Linux illegal ist.

Die APT-Übersetzungs-Dateien werden nciht abgeholt. Nach Meinung der Entwickler wiegt ein apt-get update bereits schwer genug. Danke msn-pecan gibt es Unterstützung für MSN. In der angepassten Konfiguration des SSH-Clients verbieten die Entwickler expliziert ein X11-Forwarding. FireGPG wurde durch ein eigenentwickeltes GnuPG Applet ersetzt.

Beim Schließen eines Notebooks wird nun der Bildschirm abgeschalten und das System nicht mehr heruntergefahren. Letztere Funktion hat wohl zu Datenverlusten geführt. Darüber hinaus haben die Entwickler diverse Fehler ausgebessert.

Du kannst die neueste Ausgabe aus dem Download-Bereich der Projektseite beziehen: tails-i386-0.10.iso (619 MByte, torrent)

Ich bin den TAILS-Entwicklern unendlcih dankbar. Als jemand, der viel unterwegs ist, hatte ich schon immer Probleme, in der Öffentlichkeit mein Notebook zu betreiben. Dank des XP-Tarnmodus kann ich dies nun künftig unbehelligt tun, egal ob am Bahnhof oder am Flughafen. Diese Funktion hätte ich am 1. April erwartet, komisch, dass es diese schon zuvor gibt 😉

Ich will den Wert dieser Distribution wirklich nicht schmälern. Mir gefällt TAILS echt gut. Aber das mit dem XP-Tarnmodus verstehe ich auch nicht.

Weiß jemand, wie das rechtlich ist, wenn man einfach die XP-Oberfläche klont? Dass sich die Chinesen darum nichts schei.... ist eine Sache (Ylmf 3.0) ...

Die Zeit, die man mit dem Unsinn verbracht hat, hätte man sicher besser investieren können ... vielleicht ist es wirklich ein Marketing-Gag oder ein PR-Stunt ... ich kann es mir nicht erklären ...

Na ja, wenn du in China lebst und du überall bespitzelt wirst, bist du wahrscheinlich froh, dass du dein TAILS als XP tarnen kannst...

http://de.wikipedia.org/wiki/Internetzensur_in_der_Volksrepublik_China

http://de.wikipedia.org/wiki/Golden_Shield_Project

Du meinst also, das die TAILS Entwickler China als Hauptzielgruppe im Visier hatten? Interessanter Gedankengang ... 😉

Die Chinesische Feuermauer blockiert wahrscheinlich sowieso alles, was nicht erwünscht ist.

Hey, ja, genau das wird der Grund sein. Der XP-Modus dürfte in Ländern wie Iran, Syrien oder China Existenzen retten. Mit TOR kann man übrigens die chinesische Feuermauer, wie im Allgemeinen Zensurinfrastruktur, umgehen, darum ist TOR ja so cool. Zwei TOR-Entwickler waren auf dem 28C3 und haben das vorgestellt, wenn das jemanden interessiert, auf youtube ist der komplette Vortrag zu finden.

hast Du vielleicht noch einen Link zu dem YouTube-Vortrag ... dann muss man nicht suchen 🙂

Ich würde vermuten, dass Dirk diesen Vortrag meint: http://www.youtube.com/watch?v=DX46Qv_b7F4