Univention Corporate Server 3.0 als KVM-Hypervisor, Filserver und Groupwareplattform für Zarafa

Zwar wäre es für mich kein Problem, für mein Szenario irgend eine xyz-Distribution zu nehmen, ich greife aber für solche Zwecke aus Bequemlichkeit in der Regel zu einer Appliance, die mir den Server “Out-of-the-Box” hinstellt, wie man so schön sagt. Da gibt es sicher einige in Frage kommende Systeme (z.B. Collax Business Server), ich habe mich aber schon vor einigen Jahren für den “Univention Coporate Server” (UCS), aktuell in der Version 3.0.1, entschieden. Warum verrate ich im Verlauf des Beitrages. Als Groupware kommt bei mir aus verschiedenen Gründen Zarafa zum Einsatz, selbst wenn es bei mir keine Windows-Clients gibt.

Warum UCS?

OK, Datei-Server, Groupware-Sever, Authentifizierungs-Server (LDAP), Windows-PDC, Firewall, DHCP, DNS und was der UCS sonst noch so macht, haben in Enterprise- und Unternehmensumgebungen nichts auf ein und derselben Maschine zu suchen, schon gar nicht, wenn die gleiche Kiste auch als Virtualisierungsplattform (KVM/Xen-Hypervisor) dient. Ich bin aber Privatmann, bzw. Freiberufler und kann mir schlicht kein eigenes Rechenzentrum leisten, weder was die Hardwareanschaffung angeht noch die Betriebskosten. Da kommt es mir sehr gelegen, dass Univention seinen UCS seit einiger Zeit für private Nutzung kostenlos anbietet (“Free for Personal Use – Edition“). Mir gefällt am UCS, dass der komplett auf Open Source Komponenten basiert und mir ist die Unternehmensphilosophie sympathisch, was hier aber nichts zur Sache tut. Überzeugend am UCS sind aus meiner Sicht aber das durchgängig umgesetzte Domänen-Konzept mit entsprechenden Rollenmodell, das komplett auf LDAP basiert und die webbasierte Administration. Die sieht seit UCS 3.0 dank AJAX nicht nur gut aus, sondern ist im Vergleich zum Vorgänger (UCS 2.4) auch deutlich besser bedienbar. Univention ist übrigens einer der ersten Anbieter, der Samba 4 bereits in einer verifizierten Version einsetzt und das Umsetzen eines echten ADD-Szenarios mit dem UCS erlaubt. Der Vorgänger UCS 2.4 konnte nur eine NT4-Domäne zur Verfügung stellen, bot aber bereits die Möglichkeit, auch Windows7-Clients einzubinden. Die dazu erforderlichen Workarounds (Registry-Patches) finden sich im Univention-WIKI. Windows-Clients spielen allerdings in meinem Setup vorerst keine Rolle, wenn auch genau jener Part ein zentraler Pfeiler von Univentions Geschäftsmodell ist.

UCS Aufsetzen

Nachdem die Ausgangssituation dargelegt ist, werde ich mich für das Aussetzen des Basis-Systems kurz fassen, denn die meisten Schritte findest Du in der hervorragenden Dokumentation, sowie (auch in Kurzform) an verschiedenen Stellen im “Univen-sum” (WIKI, Forum etc.). Das ISO der Installations-DVD des UCS steht für 32- und 64-BIT- Rechnerarchitekturen hier zum Download zur Verfügung. Beim UCS handelt es sich um eine Appliance; Du brauchst also eine frische Festplatte. Der Installer erlaubt es aber, dass Du zwischen mehreren im System vorhandenen Festplatten wählen kannst. Für die Installation selbst gibt es einen menü-geführtem Text-Installer, der Dich – sofern Du Dich mit den wichtigsten Grundbegriffen auskennst – vor keine großen Probleme stellen sollte. Neben dem interaktiven Installer lässt sich die Installation übrigens auch profilbasiert durchführen.

Der erste UCS im Univention-Domänen-Modell muss die UCS-Systemrolle “Domaincontroller (DC) Master” bekommen. Auf diesem DC Master läuft per Default das UCS-Managementsystem bestehend aus der webbasierten “Univention Management Console” (UMC) und den wichtigsten Infrastrukturkomponenten wie OpenLDAP, PKI, Kerberos und DNS. Weitere Server oder Desktops im UCS-Rollenmodell können dann bei deren Installation dem Vertrauenskontext der UCS-Domäne beitreten. Die Rolle “UCS-Basissystem” dagegen ist nie Mitglied der UCS-Domäne, sondern beispielsweise als Firewall-System in der DMZ vorgesehen. Beim Partitionieren kannst Du getrost dem angebotenen “Automaten” vertrauen, der per Default ein LVM-basiertes Partitionsschema aufbaut. Möchtest Du allerdings Festplattenverschlüsselung oder Software-RAID benutzen, musst Du zum Partitionieren den Experten-Modus nehmen. Achte auch darauf, dass Du bereits während der Installation eine funktionsfähige Netzwerkkonfiguration erstellst, in meinem Fall statisch mit privater Class-C-Netzmaske, einer Fritzbox als Gateway und einem öffentlichen T-Com-Nameserver. Die hier vorgenommenen Einstellungen kannst Du übrigens jederzeit im UMC-Modul “Basis-Einstellungen” ändern.

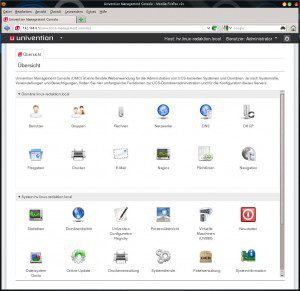

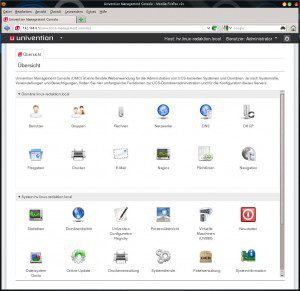

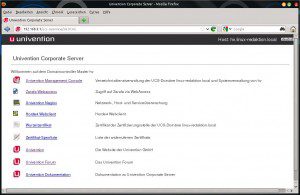

Univention Management Console

Der Univention Corporate Server lässt sich wie alle Hosts in einer UCS-Domäne webbasiert administrieren.

Nach dem Installieren des Grundsystems liefert der UCS wahlweise unter http://<server-ip> oder https://<server-ip> eine Übersichtsseite zum Zugriff auf alle Funktionen und die Administrationswerkzeuge. Für das Anmelden an der Univention Management Console brauchst Du den Nutzer-Account “Administrator” mit dem im Verlauf der Installation gewählten Passwort. Die weitere Konfiguration kannst und musst Du in der Univention Management Console Deinen Vorstellungen anpassen. Ich habe zum Beispiel bei mir 3 Benutzer angelegt und eine Reihe von Verzeichnisfreigaben eingerichtet. Der UCS speichert alle in der UMC (Univention Mangement Console) angelegten Objekte im OpenLDAP-Verzeichnisdienst, die der UCS automatisch auf andere UCS-Systeme in Deiner UCS-Domäne repliziert. Darüber hinaus kannst Du fast alle Einstellungen auch wahlweise über eine UCS-Systemvariable oder direkt über den zugehörigen Eintrag im LDAP-Verzeichnisbaum einsehen oder ändern, wozu früher der sogenannte “Univention Directory Manager” zur Verfügung stand. Der ist in der aktuellen Version 3.0 unter dem Menüeintrag “Navigation” in der UMC aufgegangen. Für weitere Funktionen kannst Du jederzeit im hervorragenden UCS-Handbuch nachschlagen.

UCS-Updates und weitere Software

Der Univention Corporate Server basiert zwar auf Debian, der Hersteller pflegt aber eigene Paketquellen, sodass Du Release- oder Errata-Updates problemlos über das UMC-Modul “Online Updates”, bzw. wahlweise per Kommandozeile mit “univention-upgrade” einspielen kannst, die sich die Software bei bestehender Netzwerkverbindung direkt vom Univention-Update-Server holt. Auch für das Einspielen einzelner Softwarepakete findest im UMC-Modul “Basis-Einstellungen” einen Reiter “Software”. Auch das geht wahlweise auch via Kommandozeile mit “univention-install PAKETNAME”.

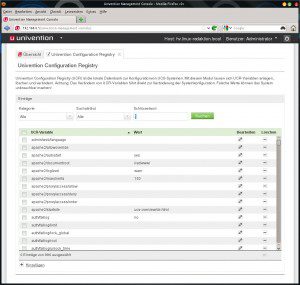

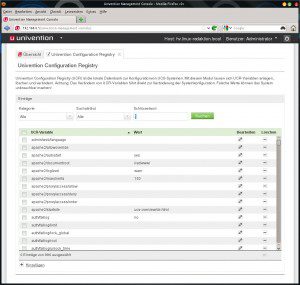

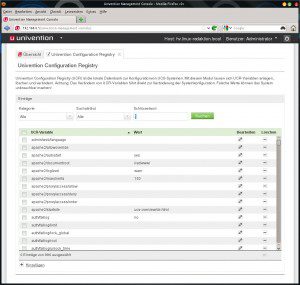

Univention Configuration Registry

Der Univention Corporate Server verfügt über ein grafisches Werkzeug zum Setzen von System-Variablen.

Der UCS verfügt mit seiner “Univention Configuration Registry” zudem über ein zentrales Werkzeug zur Verwaltung der lokalen Systemkonfiguration eines UCS-basierten Systems, sodass Du keine Konfigurationsdateien manuell bearbeiten musst. Der UCS bietet dazu stattdessen so genannte “Univention Configuration Registry-Variablen”, mit deren Hilfe Du die von den zuständigen Diensten/Programmen verwendeten Konfigurationsdateien aus Konfigurationsdatei-Vorlagen (die heißen bei Univention “Configuration Registry-Templates”) generierst. Die UCR-Variablen selbst kannst Du mit dem Befehl “univention-config-registry” oder dem zugehörigen Alias “ucr” setzen. Wahlweise kannst Du dazu auch das Modul “Univention Configuration Registry” benutzen.

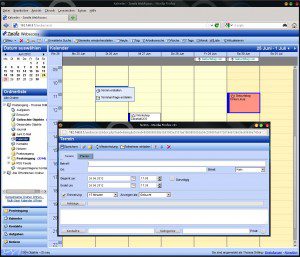

Zarafa

Über Zarafa möchte ich hier nicht viel schreiben. Wenn Du Zarafa nicht kennst, schau Dich im Netz um. Auch ich habe in den vergangenen Jahren Einiges zum Thema veröffentlicht. Zarafa bietet sich mit seiner nahezu vollständigen MAPI-Umsetzung vor Allem als Alternative zu MS Exchange an und wird auch so vermarktetet. Im Übrigen ist MAPI ein “richtiges” Groupware-Protokoll und Du bist auf Client-Seite voll kompatibel zu Outlook, ohne Sync-Tool oder Ähnliches. Bei Zarafa arbeitest Du egal mit welchem Client (Outlook, Web-Client, Smartphone) immer in “Echtzeit” auf dem Server. In der Tat ist Outlook für viele Zarafa-Käufer (gerade im Unternehmen) das Totschlag-Argument. Ich nutze Zarafa dagegen hauptsächlich wegen MAPI. Ich arbeiten zu 99% mit dem hervorragenden AJAX-Webclient. Outlook hat bei mir nur eine “Vermittlerrolle”, denn mit dem “Social-Connector für Outlook” von Microsoft, dem Zarafa-Connector, sowie mit Z-Push und dem XING-Outlook-Plugin kann ich alle meine Groupware- und Social-Media-Daten (bei MAPI-Stores sind das bekanntlich E-Mail, Kontakte, Kalender und Aufgaben) in sämtliche “Richtungen” (Linux-Server, Handy) synchron halten. Mehr möchte ich zu Zarafa an dieser Stelle nicht schreiben, weil es wirklich genügend Informationen im Netz gibt. Eines noch: Per Default kennt Zarafa trotz nahezu perfektem Web-Client KEINE grafische Administration, sondern verfügt “nur” über eine Kommandoschnittstelle. Die Community entwickelt zwar gerade mit “Z-Admin” eine Lösung, normalerweise installierst, konfigurierst und administrierst Du Zarafa aber über die Kommandozeile. Dabei musst Du unter anderem Benutzer anlegen, Dich um die Integration mit einem vorhanden Mailserver kümmern und darum, wie und wo Zarafa seiner Benutzer authentifiziert. Zur Wahl stehen Unix, MySQL und LDAP. Vieles davon kannst Du Dir dagegen sparen, wenn Du zum Integrationspaket “zarafa4ucs” von Zarafa für den Univention Corporate Server greifst.

Zarafa-Integration mit UCS

Das Installieren von Zarafa7 und zarafa4ucs (das Integrationspaketes für UCS) ist schnell erledigt: Lade zunächst Zarafa7 (ZCP7), sowie das Integrationspaket zarafa4ucs herunter. Das kannst Du entweder an Deinem lokalen Arbeitsplatz tun und die Pakete dann mit rsync oder scp auf den UCS übertragen oder Du startest die Downloads direkt auf dem UCS. Auch dazu hast Du zwei Möglichkeiten. Entweder Du loggst Dich an der grafischen KDE-Oberfläche des UCS ein und startest die Downloads im Browser oder Du meldest Sich an der Konsole an und startest die Downloads mit wget. Letzteres kannst Du selbstverständlich auch via SSH von Deinem Client aus anstoßen. So oder so musst Du dafür sorgen, dass die beiden Archive irgendwo auf Deinem UCS zur Verfügung stehen. Ab jetzt brauchst Du auf jeden Fall eine Kommandozeile, entweder durch direkten Login an der UCS-Konsole, in einem Terminal-Fenster oder am KDE-Desktop des UCS, bzw. via SSH. Bedenke aber, dass Du Dich per Default nicht als root an der Konsole anmelden darfst. Sind die Vorbereitungen erledigt, legst Du zunächst ein temporäres Verzeichnis mit Schreibrechten an:

mkdir -p /tmp/zarafa4ucs

kopierst die beiden Archive dort hinein und entpackst sie dort:

tar -xzf ~/zcp-7.0<version>.tar.gz

cd zcp-7.0<version>

tar -xzf ~/zarafa4ucs-<version>.tar.gz

Anschließend passt Du noch die Besitzverhältnisse wie folgt an:

chown -R root:root *

Um die Integrität des UCS-Systems nicht zu gefährden, soll die eigentliche Installation über ein lokales Repository erfolgen. Der folgende UCS-Befehl sogt dafür, die Dateien ins lokale Repo-Verzeichnis zu kopieren und in Unterverzeichnisse gemäß der verwendeten Architektur aufzuteilen:

sh update-local-repository

Danach kannst Du das lokale Verzeichnis mit den entpackten Dateien wieder entfernen.

rm -Rf /tmp/zarafa4ucs

Im nächsten Schritt muss Du das lokale Repo der Paketquellenliste des UCS unter /etc/apt/sources.list.d/20_ucs-online-component um das eben generierte lokale Repository erweitern, um Zarafa7 und zarafa4ucs über das Repo installieren zu können. Um Dir Handarbeit zu ersparen, kannst Du das mit Hilfe einiger UCR-Variablen (Univention Configuration Registry) automatisieren. Der folgende Workaround kümmert sich sogar darum, die Verfügbarkeit des Repos zu testen und zarafa4ucs in das UMC-Modul “Online Updates” einzubinden

ucr set update/secure_apt=”no”

ucr set repository/online/component/zarafa4ucs/description=”Zarafa4UCS”

ucr set repository/online/component/zarafa4ucs/server=<FQDN Zarafa repository server>

ucr set repository/online/component/zarafa4ucs/defaultpackages=zarafa4ucs

ucr set repository/online/component/zarafa4ucs/version=current

ucr set repository/online/component/zarafa4ucs=enabled

Jetzt ist die eigentliche Zarafa-Installation mit zwei Schritten erledigt. Installiere zuerst das LDAP-Schema für UCS mit

univention-install zarafa4ucs-schema

Das sorgt dafür, dass Du z.B. das Anlegen von Zarafa-Benutzern und andere administrative Schritte direkt in der Nutzerverwaltung des UCS erledigen kannst. Danach musst Du nur noch Zarafa selbst installieren. Das geht dann mit

univention-install zarafa4ucs

Zarafa-Benutzer

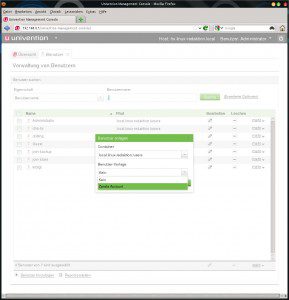

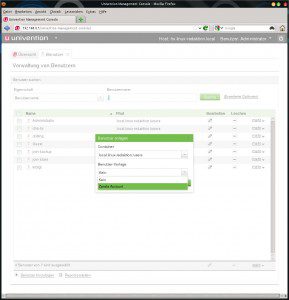

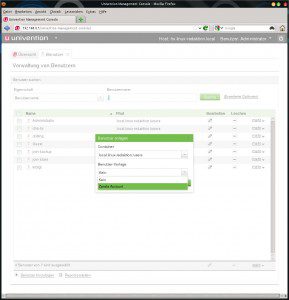

Das zarafa-Integrationspaket für UCSs sorgt dafür, dass in der Benutzerverwaltung des UCS in Zarafa-Template zur Verfügung steht.

Zum Anlegen eines ersten Zarafa-Benutzers meldest Du Dich als “Administrator” an der Univention Management Console (UDM) an, wechselst mit einem Klick auf “Benutzer” in die Benutzerverwaltung, klickst unten auf den Link “Benutzer hinzufügen” und wählst bei “Benutzer-Vorlage” den Eintrag “Zarafa-Account”. Durch das oben gezeigte Installieren der Zarafa-Schema-Datei für UCS hast Du jetzt im Dialog “Benutzer anlegen” unter anderem einen Reiter “Zarafa” zur Verfügung, in dem Du unter anderem die Zarafa-Systemrolle für Deinen neuen Benutzer auswählen kannst. Das Integrationspaket macht die Zarafa-Systemrollen “Zarafa User”, “Zarafa Admin”, “Zarafa Shared Store” und “Zarafa Contact” in der UMC verfügbar.

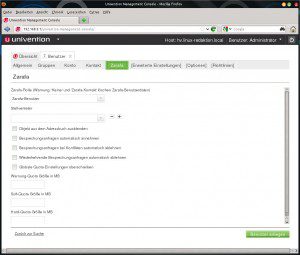

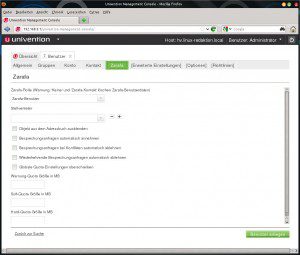

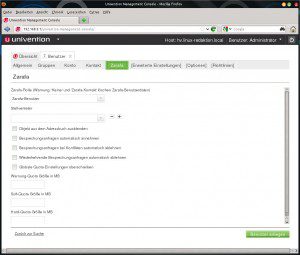

Dank Integrationspaket steht in der Nutzerverwaltung ein eigenen Reite für Zarafa-Optionen zur Verfügung.

Der Zarafa-Dialog in der Nutzervewaltung erlaubt außerdem das Setzen von Hard- und Soft-Quotas für den betreffenden Store. Außerdem kannst Du hier die Zarafa-Optionen ““, ““, ““, ““.

Falls Du Zarafa kennst und weißt, welche Aufwand Du bei einer manuellen Zarafa-Installation treiben müsstest, um bis hierher zu kommen, ist das Integrationspaket schon eine feine Sache, zumal Du auch direkt vom Domänen-Modell des UCS profitierst. Bei einer manuellen Zarafa-Installation, die Du selbstverständlich ebenfalls auch am UCS durchführen könntest, würde Zarafa seine Benutzer nur in der MySQL-Datenbank verwalten und ließe sich nicht über die UMC administrieren.

Mailserver-Konfiguration (Ausgangslage)

Zarafa bringt keinen Mailserver mit. Vielmehr stehen die Entwickler auf den Standpunkt, dass sich Zarafa vom erfahrenen Admin nach Belieben in die vorhanden Infrastruktur einbinden lassen soll. Beim UCS kommt Postfix als MTA, bzw. SMTP-Server zum Einsatz. Einen IMAP-Server gibt es im Zarafa-Szenario nicht, allerdings ein IMAP-Gateway, welches dafür sorgt, die im jeweiligen MAPI-Store verfügbaren E-Mails für IMAP-Clients verfügbar zu machen. Zarafa verfügt aber selbstverständlich über einen Deliver-Agent “zarafa-dagent”, der für das Zustellen von Mails an den jeweiligen MAPI-Store des Benutzers verantwortlichen ist. Außerdem verfügt Zarafa über einen Spooler für ausgehende Mail. In welcher Form Du die einzelnen Komponenten nutzt, bleibt ganz Dir überlassen und richtet sich nach den technischen Gegebenheiten.

In meinem Fall ist es so, dass mein Zarafa-Server hinter einem NAT-Router hängt. Daher kommt die UCS/Zarafa-Maschine schon rein technisch nicht als von außen erreichbarer Mailserver in Frage. Daher werde ich im Folgenden den Postfix der UCS-Maschine so konfigurieren, dass er ausgehende Mail über einen externen Relay versendet. Ich verwende dafür den SMTP-Server meines E-Mail-Providers Googlemail. Der erwartet allerdings SMTP-Auth. Eingehende Mails hole ich (je Benutzer) via fetchmail vom jeweiligen IMAP-Konto des Benutzers ab (im Beispiel ist das Googlemail) und übergebe sie an zarafa-dagent, der sie wiederum in den jeweiligen MAPI-Store des Zarafa-Benutzers einliefert. Das wiederhole ich für jeden Benutzer, bzw. jedes Googlemail-Konto. Das folgende Beispiel tut das exemplarisch für einen Benutzer (drilling).

Fetchmail und Googlemail einrichten

Fetchmail gehört nicht zum Default-Installationsumfang des UCS. Fetchmail ist aber über die Standard-Repositorien des UCS erreichbar. Du kann es also einfach mit

univention-install fetchmail

installieren. Danach muss Du fetchmail eine neue Konfigurationsdatei (wahlweise $HOME/.fetchmalrc oder /etc/fetchmailrc – je nachdem, ob Du global oder benutzerspezifisch konfigurierst) spendieren und da sinngemäß Folgendes reinschreiben:

set daemon 60

#Aufruf-Intervall (1 Min), falls fetchmail als Daemon läuft

set no syslog

set logfile /var/log/fetchmail.log

defaults

proto imap

keep

ssl

poll <Dein Benutzername bei Googlenail>@googlemail.com

via imap.googlemail.com

user „<Dein Benutzername bei Googlenail>@googlemail.com“

pass „<Dein Passwort>“

forcecr mda „/usr/bin/zarafa-dagent <Dein Zarafa-Benutzername“

Danach solltest Du eine Log-Datei für fetchmail anlegen und mit den passenden Rechten versehen:

touch /var/log/fetchmail.log

chown fetchmail /var/log/fetchmail.log

Jetzt musst Du noch dafür sorgen, dass fetchmail als Daemon läuft, damit Du Dir das Anlegen eines Cron-Jobs sparen kannst. Dazu musst Du die Datei /etc/default/fetchmail in einem Editor bearbeiten. Ich nehme in solchen Fällen gerne “nano”, Du kannst aber auch vi oder emacs nehmen.

nano /etc/default/fetchmail

START_DAEMON=yes

Damit Fetchmail die eingehenden E-Mails an die entsprechenden Zarafa-User ausliefern kann, musst Du den User, unter dem Fetchmail läuft (in unserem Fall also fetchmail) der Direktive “local_admin_users” in der Konfigurationsdatei /etc/zarafa/server.cfg hinzugefügen:

local_admin_users = root systemmail fetchmail

SMTP-Relaying und SMTP-Auth mit Postfix und Googlemail

Da Googlemail ausschließlich verschlüsselte Verbindungen akzeptierst, musst Du Dir erstmal das zuständige SSL-Zertifikat “besorgen”. Googlemail verwendet übrigens seit einiger Zeit “quifax” (statt früher Thawte). Das geht am Einfachsten wie folgt:

cd /usr/share/ssl-cert

wget -O Equifax_Secure_Certificate_Authority.pem https://www.geotrust.com/resources/root_certificates/certificates/Equifax_Secure_Certificate_Authority.cer

chmod 644 Equifax_Secure_Certificate_Authority.pem

c_rehash

Jetzt musst Du Dich nur noch auf UCS-Seite darum kümmern, SMTP-Relaying und SMTP-Auth für Googlemail einzurichten. Das funktioniert beim UCS wahlweise über Univention-Configuration-Register-Variablen:

ucr set mail/relayhost=smtp.googlemail.com

ucr set mail/smtpauth=yes

…oder grafisch in der Univention Management Console, indem Du auf “Univention Configuration Regustry” klickst und dann nach den UCR-Variablen “mail/relayhost” und “mail/smtpauth” in der Kategorie “Dienst:Mail” suchst und sie wie folgt neu setzt

mail/relayhost=smtp.googlemail.com

mail/smtpauth=yes

Ferner musst Du noch eine neue Konfigurationsdatei /etc/postfix/smtp_auth mit folgende Inhalt anlegen:

smtp.googlemail.com <Dein Benutzername bei Googlemail>@googlemail.com:<Dein Googlemail-Passwort>

Hast Du mehrere Googlemail-Konten, kommen hier selbstverständlich mehrere Zeilen rein.

Anschließend musst Du die für Postfix nicht verwertbare Textdatei in das Postfix-eigene Datenbank-Format überführen:

postmap /etc/postfix/smtp_auth

Daraus wird dann eine Datei smtp_auth.db

Danach musst Du Postfix neu starten. Das geht wahlweise mit

service postfix restart

oder

/etc/init.d/postfix restart

Postfix-Konfiguration

Die oben angewandte UCR-Variable “mail/relayhost” sollte unter anderem auch dafür gesorgt haben, dass die Zeile

relayhost = [smtp.googlemail.com]:587

in Deiner Postfix-Konfigurationsdatei /etc/main.cf steht. Ferner sollte auch Folgendes in Deiner /etc/mail.cf auftauchen:

smtp_sasl_auth_enable = yes

smtp_sender_dependent_authentication = yes

sender_dependent_relayhost_maps = hash:/etc/postfix/sender_relay

smtp_sasl_password_maps = hash:/etc/postfix/smtp_auth

smtp_sasl_security_options = noanonymous

smtcp_tls_security_level = may

smtp_sasl_tls_security_options = noanonymous

smtp_tls_CAfile = /etc/ssl/certs/ca-certificates.crt

mailbox_transport = zarafa

zarafa_destination_recipient_limit = 1

, wobei nur die beiden letzten Zeilen das Installieren von Zarafa betreffen. Wichtig ist, dass Postfix als Mailbox-Transport nicht “local” benutzt, sondern “zarafa”, der in Deiner /etc/master.cf definiert ist.

Du musst also noch prüfen, ob in Deiner Postfix-Konfigurationsdatei /etc/master.cf Folgendes steht:

zarafa unix – n n – 10 pipe flags=DRhu \ user=systemmail argv=/usr/bin/zarafa-dagent -R ${recipient}

Damit bist Du fertig und muss lediglich den Zarafa-Server und Postfix neu starten. Einfacher ist es, Du startest Deinen UCS neu.

Hi,

ich habe openos getestet, da gibt es neuerdings auch eine Zarafa Groupware Anbindung...

Weißt du wie viele Postfächer mit Z-Push hier in der community Version funktionieren?

Gruß Alex

Hi ALex,

bringst Du da evtl. was durch einander? Also die lizenzmäßigen Beschränkungen der Community-Version von Zarafa gegenüber den kommerziellen Versionen findest Du hier http://www.zarafa.com/content/editions.

Die Beschränkung hinsichtlich der Clients bezieht sich nur auf den Outlook-Client. Damit ist nicht Outlook gemeint, sondern die Client-Software von Zarafa, die (installiert auf dem Windows-Rechner) dafür sorgt, dass Outlook und Zarafa via MAPI miteinander reden. Davon sind bei der Community-Version nur 3 erlaubt, d. h. Du kannst die Client-Software auf maximal 3 Windows-PCs installieren. Benutzer, bzw. Postfächer kannst Du in Zarafa anlegen, soviele Du willst.

Z-Push ist die ActiveSync-Anbindung an Zarafa, z.B. für Android. Z-Push wurde zwar von Zarafa gegründet, bzw. gestiftet ist aber seit 2009 ein eigenständiges OpenSource-Projekt. Hier gibt es aus meiner Sicht keine Beschränkungen. Z-Push kennt übrigens mehrere Backends, von denen Zarafa nur Eines ist. Z-Push kann auch mit IMAP, Zimbra usw.

Was die Zarafa und OpenOS angeht, muss ich sagen, dass ich dieses Setup nie getestet habe. Die nehmen wahrscheinlich auch die Community-Version. Zarafa selbst ist ja lediglich "certified for" Collax, Univention oder Z-Push. Besonderheit in Zusammenhang mit Univention ist, dass Zarafa das von mir beschriebene "Integrationspaket" entwickelt hat. Übrigens kann Univention außer mit Zarafa auch mit anderen Groupware-Anbietern: http://www.univention.de/produkte/ucs/ucs-komponenten/mail-und-groupware/

na dann werde ich mal testen, da ich das eigentlich nur für "zu hause" nutze ;D ich meinte auch nicht OpenOS sondern ClearOS 😉

vielen Dank für die schnelle Antwort