Tails 4.19 RC1 darf getestet werden – Entwickler-Team bittet um Feedback

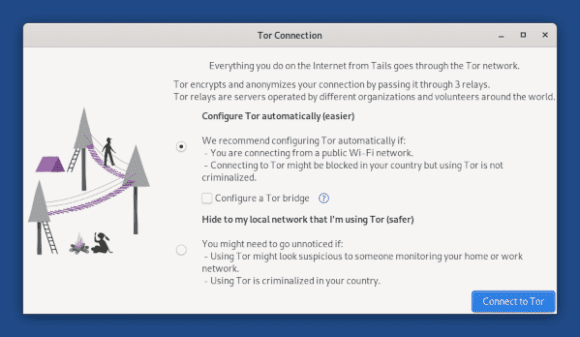

Die Neuerungen von Tails 4.19 wurden bereits in der Beta-Version angesprochen. Vor allen Dingen wird sich ändern, wie sich die Distribution mit dem Tor-Netzwerk (The Onion Router) verbindet. Gerade die Verbindung zu Tor hat immer wieder zu Missverständnissen geführt und anderweitig Probleme verursacht. Das soll sich mit Tails 4.19 ändern.

Das Entwickler-Team bietet ab sofort, den RC zu testen. Seit der Beta-Version wurden genau in diesem Bereich, also der Verbindung zu Tor, diverse Verbesserungen eingepflegt.

Das Team weist außerdem auf einen Bug bei Thunderbird hin. Hast Du von Tails 4.12 oder früher auf 4.19 Beta aktualisiert und die Thunderbird-OpenPGP-Migration durchgeführt, sind Deine Schlüssel nicht durch das Master-Passwort geschützt. Natürlich sind sie in Deinem verschlüsselten beständigen Speicher geschützt, aber sobald der entsperrt ist, sind die Schlüssel offengelegt. In der finalen Version von Tails 4.19 sollte das Problem allerdings aus der Welt geschafft sein.

Im Changelog findest Du weitere Informationen zu den Änderungen.

Upgrade Tails-USB-Stick

Du kannst Deinen Tails-USB-Stick* von Version 4.2 oder später automatisch aktualisieren. Von 4.2 bis 4.18 funktioniert das wie folgt:

- Starte die Linux-Distribution und lege ein root-Passwort (im Willkommen-Bildschirm) fest

- Danach führst Du folgenden Befehl in einem Terminal aus:

echo TAILS_CHANNEL=\"alpha\" | sudo tee -a /etc/os-release && tails-upgrade-frontend-wrapper

- Hier wirst Du nach dem Passwort gefragt, dass Du zuvor festgelegt hast (Passwort für amnesia).

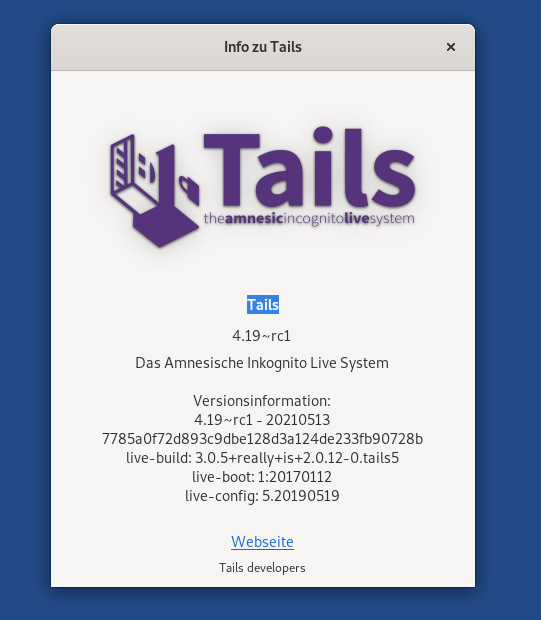

- Nachdem das Upgrade eingespielt ist, kannst Du überprüfen, ob auch wirklich 4.19 läuft. Du findest im Menü einen entsprechenden Punkt Anwendungen > Tails > Über Tails.

Download und Neuinstallation

Möchtest Du Deine bestehende Version nicht aktualisieren, kannst Du das Abbild herunterladen und auf einen andern USB-Stick installieren. beachte aber, dass alle Daten auf diesem USB-Stick verloren sind. Hier sind die Download-Links:

- Abbild für USB-Sticks (OpenPGP-Signatur, SHA256SUM: f0d60fe7ff6bd29733937eee09e31a928e6cc0924ede33d688235a35c8a0042c)

- Für DVDs und virtuelle Maschinen (OpenPGP-Signatur, SHA256SUM: 2ccd2c02836d5a2d840a07cbfa8f3b73246813b5f387ce5c12b3e30bf17bc4f1)

BitTorren-Downloads

Was soll besonders getestet werden

Das Entwickler-Team weist auf einige Bereiche hin, auf die besonderes Augenmerk gelegt werden sollen. Man weiß, dass es noch Ecken und Kanten gibt, aber es sollen so viele Probleme wie möglich identifiziert werden. Folgende Szenarien werden explizit erwähnt:

- Wenn eine Verbindung zu Tor via Bridges (Brücken) nicht funktioniert.

- Sollte Tails noch nicht mit einem lokalen Netzwerk verbunden sein.

- Wenn Du Deine WLAN-Verbindung mit einer aktiven Internet-Verbindung trennst und Dich mit einer ohne verbindest.

- Sobald Du Dich von einer WLAN-Verbindung trennst, die keine Tor-Bridges braucht und Dich danach mit einer verbindest, die das voraussetzt.

- Verbindung über eine funktionierende Brücke, die dann plötzlich nicht mehr funktioniert.

- Verbindung zum Internet via Proxy.

Das Entwickler-Team gibt hier einige Hacking-Tipps, mit denen sich gewisse Situationen simulieren lassen.

Wie es weitergeht

Die finale Version der Linux-Distribution, die sich für die Anonymität der Anwenderinnen und Anwender einsetzt, soll laut Plan am 1. Juni 2021 erscheinen. Version 4.19 ist die erste Version, die Verbesserungen im Bereich Verbindung zu Tor mit sich bringt. Auf dem Plan stehen auch diese Punkt:

- Tor-Brücken im beständigen Speicher abspeichern.

- Bessere Erkennung, wenn der Computer keine WLAN-Hardware enthält, die nicht unterstützt wird.

- Captive Portals erkennen. Vor allen Dingen in diversen Hotels oder bei anderen Hotspots wäre diese Funktion sehr nett.

- Hilfe beim Einstellen der Uhr, wenn eine Verbindung via obfs4-Brücken fehlschlägt.

Alle Kommentare als Feed abonnieren

Alle Kommentare als Feed abonnieren