Linux Mint gehackt – ISO-Dateien überprüfen!!! – Mögliche Backdoor

Ein gewisser Ruhm oder Ruf zieht gewöhnlich auch böse Geister an. Linux Mint berichtet von einem Einbruch. Dieser war kurz und sollte nicht viele Leute betreffen. Da Vertrauen bekanntlich gut, Kontrolle aber besser ist …

Was ist passiert?

Böswillige Hacker haben ein ISO-Abbild von Linux Mint modifiziert. Danach wurde die Website von Linux Mint gehackt und auf die eben genannte ISO-Datei verlinkt.

Das Team von Linux Mint glaubt, dass lediglich die Cinnamon-Edition von Linux Mint 17.3 betroffen war. Wer ein anderes Abbild oder eine andere Version heruntergeladen hat, der sollte auf der sicheren Seite sein.

Die Torrent-Downloads waren ebenfalls nicht betroffen. Das gilt auch für die direkten HTTP-Links. Hinzu kommt noch, dass die Modifikation gestern passierte und es nur Nutzer betrifft, die die angesprochene Edition am 20. Februar 2016 heruntergeladen haben.

Update: Die Datenbank der Forum-Anwender wurde offenbar gestohlen und wird bereits zum Verkauf angeboten.

Die ISO-Datei vorsichtshalber prüfen

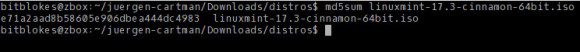

Wer ganz sicher gehen will, der soll die MD5-Signatur ISO-Datei überprüfen. Das geht mit dem Befehl: md5sum name-deiner-iso-datei.iso

Die gültigen Signaturen lauten:

- 6e7f7e03500747c6c3bfece2c9c8394f linuxmint-17.3-cinnamon-32bit.iso

- e71a2aad8b58605e906dbea444dc4983 linuxmint-17.3-cinnamon-64bit.iso

- 30fef1aa1134c5f3778c77c4417f7238 linuxmint-17.3-cinnamon-nocodecs-32bit.iso

- 3406350a87c201cdca0927b1bc7c2ccd linuxmint-17.3-cinnamon-nocodecs-64bit.iso

- df38af96e99726bb0a1ef3e5cd47563d linuxmint-17.3-cinnamon-oem-64bit.iso

Mein ISO-Abbild ist schon etwas älter, aber ich lasse da nichts anbrennen. Die Überprüfung dauert nicht lange und ich weiß nun, dass mein Image in Ordnung ist.

Wer den MD5-Prüfsummen nicht traut, der kann sich unter http://ftp.heanet.ie/pub/linuxmint.com/stable/17.3/ die sha256-Prüfsummen ansehen und dort gibt es auch den GPG-Schlüssel dafür.

Wer eine DVD gebrannt hat oder einen USB-Stick mit Linux Mint betreibt, der sollte den Computer oder eine virtuelle Maschine offline starten. Wer sich nciht sicher ist, wie das funktioniert, der kann einfach den Router ausschalten.

Sobald die Live-Sitzung gestartet ist, überprüfst Du den Ordner /var/lib/ und siehst nach, ob sich darin eine Datei man.cy befindet. Ist das der Fall, dann ist dieses ISO-Abbild kompromittiert.

Solltest Du eine modifizierte Version haben, dann wirf die DVD weg und / oder formatiere den USB-Stick neu.

Was sollen betroffene Anwender tun?

Wer dieses ISO-Abbild für die Installation auf einem Computer verwendet hat, der sollte den Rechner offline nehmen. Danach alle Daten sichern, also ein Backup durchführen und im Anschluss das Betriebssystem von einem sauberen ISO-Abbild neu installieren.

Außerdem raten die Entwickler von Linux Mint, dass Du die Passwörter für sensible Websites änderst. Das gelte vor allen Dingen für E-Mail.

Alles wieder gut bei Linux Mint?

Der betroffene Server ist offline. Die modifizierten ISO-Dateien sind unter der IP-Adresse 5.104.175.212 gehostet und die Backdoor verbindet sich zu absentvodka.com.

Die Spur führt nach Bulgarien und man hat die Namen von drei Leuten ausfindig gemacht. Die Betreiber von Linux Mint wissen noch nicht, was sie damit zu tun haben. Sollte man eine Untersuchung anstoßen, würde man an dieser Stelle beginnen.

Ebenso ist sich das Team von Linux Mint nicht sicher, welche Motivation hinter dem Angriff steht. Sollte es aber vermehrt zu solchen Angriffen kommen und das Ziel ist es, dem Projekt zu schaden, dann werden die Betreiber gesetzlich dagegen vorgehen.

Wie kann man sich künftig schützen?

Gegen so eine Art von Angriff – schwer. Der Anwender vertraut schließlich dem Anbieter. Auf jeden Fall solltest Du nach dem Herunterladen einer ISO-Datei immer die Prüfsummen vergleichen. Eigentlich stellen alle Anbieter diese zur Verfügung.

Blöd wäre nur, wenn die Links zur ISO-Datei und die Prüfsumme geändert wird. Das war in diesem Fall aber nicht so. Das Team wurde deswegen so schnell in Kenntnis gesetzt, da einige Leute widersprüchliche MD5-Prüfsummen bemerkt hatten. Die Community hat also aufgepasst.

Repositories nicht betroffen!

Wer Fragen hat, kann diese unter dem Blog-Beitrag stellen. Da sind einige interessante Fakten zu lesen.

- Die Repositories waren nicht betroffen. Wer online aktualisiert oder ein Upgrade der Distribution durchgeführt hat, ist sicher.

- Der Server wurde offline genommen (linuxmint.com ist derzeit nicht erreichbar), nachdem er ein zweites Mal binnen weniger Zeit gehackt wurde. Ein Leser hat berichtet, dass die ISO-Datei immer noch auf die kompromittierte Version zeigt.

- Der Einbruch hat etwas mit WordPress zu tun, wird in den Kommentaren enthüllt. Was genau passiert ist, wurde nicht erwähnt, aber die Angreifer konnten sich eine www-data Shell ergaunern.

- Es sieht so aus, als wäre die 32-Bit-Version nicht betroffen. Sie befand sich zwar auf dem Server in Bulgarien, war aber noch nicht verlinkt. Die Angreifer wollten möglicherweise auch noch andere Versionen umleiten.

- Auf der gehackten Version von Linux Mint läuft TSUNAMI (Downloader/IRC Bot Backdoor). Dazu gibt es hier weitere Informationen.

Wann linuxmint.com wieder erreichbar sein wird, ist noch nicht ganz klar. Es laufen Untersuchungen, wie sich die böswilligen Hacker Zugriff verschafft haben.

Update: Der Download über linuxmintusers.de war ebenfalls nicht betroffen und hat auf die korrekten ISO-Abbilder gezeigt.

Der deutsche Download von LM über http://www.linuxmintusers.de (bzw. https://sourceforge.net/projects/linuxmintdeutsch/files/ ) ist davon nicht betroffen.

Danke für den Hinweis!

Krass!

Danke schön, das ich dran erinnert wurde, doch bitteschön wieder alle Prüfsummen zu checken! Hatte es irgendwann einfach aufgegeben.

Nutze zwar selber kein Mint, aber das kann ja überall passieren.

So hat auch jedes "Problem" eine gute Seite..

[…] 05:35 RT @osbn Linux Mint gehackt – ISO-Dateien überprüfen!!! – Mögliche Backdoor – https://quitter.se/url/1404621 loweel repeated a notice by […]