Security-Tipp von Mr. KWin Martin Gräßlin: Firefox sicherer machen

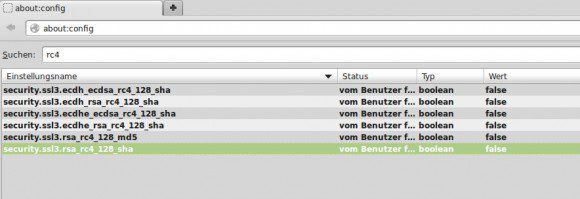

KDE-Entwickler Martin Gräßlin hat auf Google Plus einen Security-Tipp für Firefox-Anwender. Man solle about:config in die Adresszeile des Browsers eintippen und im Anschluss nach RC4 suchen. Nun deaktiviert man alle Ergebnisse und startet Firefox neu.

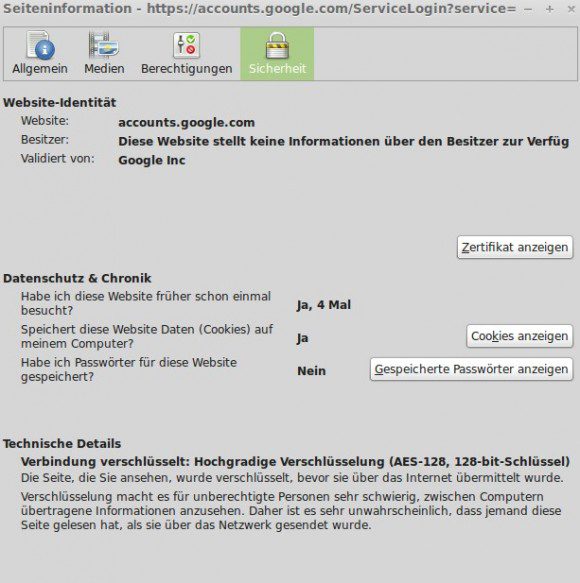

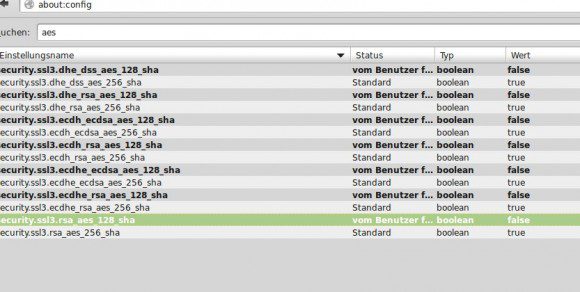

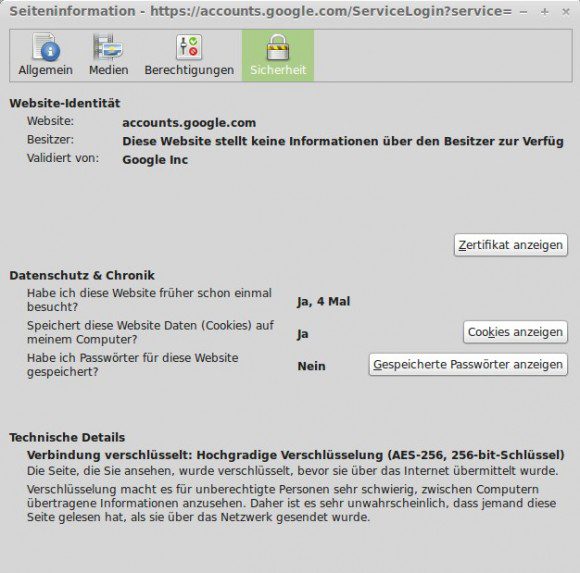

Ruft man nun zum Beispiel Google Plus wieder auf, ist sie mit AES-128 verschlüsselt. Das reicht Gräßlin aber noch nicht und er verrät einen weiteren Tweak. Wieder about:config und diesmal nach AES suchen. Hier alle Ergebnisse deaktivieren, die 128 anbieten. Ruft man nun abermals Google Plus auf, wird mit AES-256 verschlüsselt – das ist übrigens auch die Standard-Verschlüsselung bei modernen Passwort-Managern.

Bei meiner Online-Bank hat das übrigens denselben Effekt – auch für PayPal gilt das. Tja, auch wenn die NSA angeblich starke Schlüssel knacken kann – wenigstens machen wir es denen so schwer wie möglich … 🙂

Hört sich ganz nett an, leider wird bei meiner Bank (comdirect.de) außer RC4 wohl nichts besseres unterstützt.

Wenn ich Rc4 auf false setze habe ich folgenden Fehler beim Aufruf:

Fehler: Gesicherte Verbindung fehlgeschlagen

(Fehlercode: ssl_error_no_cypher_overlap)

dieser ist zusehen wenn ich im Private Mode bin, im normalen Modus laden essentielle Teile wie etwa der Login-Button nicht

sehr schade

PS: Ist es nicht so, dass jede about:config-Änderung direkt wirkt? Bei mir ist es jedenfalls so; aber selbst nach einen Neustart ändert sich nichts am oben beschriebenem Problem bei der comdirect

gut möglich, dass jede Änderung direkt wirkt ... Für Online Banking einfach Opera nehmen und für den Rest Firefox? 🙂

Ich habe diesen Tipp letztens auch ausprobiert und war dann doch leicht schockiert als ich feststellte wieviele Webseiten man nicht mehr erreicht. Witzig in der Liste fand ich dann https://bund.de, dort bekommt man z.B. die AusweisApp…

Ich kann denselben positiven Effekt für zwei meiner drei Onlinebank-Seiten bestätigen:

Zwei verwendeten auch ohne die Deaktivierungen schwacher Verschlüsselung schon standardmäßig AES-256 Bit, die dritte erst AES-128 Bit, nach Abschalten desselben dann AES-256 Bit.

Danke für den guten Tipp!

Super Tipp. Kann das hier auch nur bestätigen bei 2 meiner Banken.

Danke dafür!

Und ja, die Änderungen haben sofort einen Effekt. Man muss den Browser nicht Neustarten.

Ich hab das nun auch auf meinem zweiten Rechner gemacht und musste den Browser schon neu starten. Es ging um Seiten, die bereits offen waren und sich deswegen nicht mit AES neu geladen haben. Auch nur das Fenster schließen hatte nichts gebracht. Aber das nur am Rande. Früher oder später startet man den Browser eh neu.

Ok, wenn ich bei AES die 128 auf 'false' setze dann läd er bei Amazon nur teile des CSS.

Sicher? Bei mir sieht alles normal aus ... hast Du mal nen Link dafür?

Das ist bei mir auch so, wie ich eben gerade erschrocken feststelle. Login-Seite und alles, was eingeloggt nachfolgt, kommt ohne CSS und ist damit praktisch nicht bedienbar. Schade.

Das ist ziemlich ärgerlich.

Ich antworte mir mal selbst:

Habe gerade alle AES-128-Bit-Schlüssel durchprobiert, es ist der letzte in der Liste (bei meinem Firefox):

security.ssl3.rsa_aes_128_sha

Schalte ich diesen auf TRUE, wird das CSS geladen und die Seiten wie gewohnt angezeigt.

ah, ok ... danke für den Hinweis! Hatte es gerade unter Kubuntu versucht und den gleichen Effekt. Den letzten Schlüssel wieder aktivieren, löst es bei mir auch.

Gilt genauso für dropbox. Wenn der letzte Schlüssel (security.ssl3.rsa_aes_128_sha) auf false gesetzt ist, lädt dropbox nicht mehr richtig...

Hallo Martin,

Sicherheit ist ein wichtiges Thema, deshalb habe ich Firefox entsprechend Deinen Angaben geändert.

Danach mußte ich meine Standartseiten, die ich angepinnt habe, wieder neu erstellen.

Vorher war bei jedem Pin ein Smbol erkennbar, welches mir die Auswahl erleichterte.

Jetzt ist bei mehreren Pinś kein Symbol mehr vorhanden.

Haßt du dazu evtl. einen Tipp?

Grüße Nobuddy

Moin Moin,

Danke für die Hinweise, aber sollte das dann nicht auch für Thunderbird gelten? Ich habe das bei mir einmal eingestellt.

Gruß

Thunderbird und Online-Banking kommt bei mir eher selten vor ... aber schaden kann es bestimmt auch nicht ... 🙂

Yepp, ist wirklich sehr selten 😉 .

Aber, es geht ja nicht nur um Online-Banking. Es geht ganz allgemein darum, die Schwelle der Verschlüsselung möglichst hoch zu hängen.

Vielleicht mal den ganzen thread lesen auf g+ ???

Vielleich sagen, was Sache ist, weil ich bestimmte Threads nicht tagelang verfolge ???

Grundsätzlich muss man dazu sagen, dass Firefox den von der NSA kompromittierten Zufallsgeneratoralgorithmus zur Erzeugung schwacher Schlüssel nicht benützt, und HTTPS-Verbindungen, die von Firefox aufgebaut wurden, von der NSA also schwerer zu knacken sind.

Besser ist es natürlich für alle - Benutzer und Serverbetreiber -, veraltete Verschlüsselungsverfahren und kurze Schlüssel endlich in den Ruhestand zu schicken. Es wird ja schon seit mehreren Jahren davor gewarnt, ganz unabhängig von Snowdens Enthüllungen.

Dazu sollte man wohl noch HTTPS Everywhere einsetzen, damit dieser Trick auf mehr Seiten wirkt.

Auf jeden Fall ein guter Tipp, danke an dich und Hr. Grässlin.

Danke für die Info! Hier ein kleines Batchfile von mir:

cd /D "%APPDATA%\Mozilla\Firefox\Profiles\*.default"

echo user_pref("security.ssl3.dhe_dss_aes_128_sha", false);>>prefs.js

echo user_pref("security.ssl3.dhe_rsa_aes_128_sha", false);>>prefs.js

echo user_pref("security.ssl3.ecdh_ecdsa_aes_128_sha", false);>>prefs.js

echo user_pref("security.ssl3.ecdh_ecdsa_rc4_128_sha", false);>>prefs.js

echo user_pref("security.ssl3.ecdh_rsa_aes_128_sha", false);>>prefs.js

echo user_pref("security.ssl3.ecdh_rsa_rc4_128_sha", false);>>prefs.js

echo user_pref("security.ssl3.ecdhe_ecdsa_aes_128_sha", false);>>prefs.js

echo user_pref("security.ssl3.ecdhe_ecdsa_rc4_128_sha", false);>>prefs.js

echo user_pref("security.ssl3.ecdhe_rsa_aes_128_sha", false);>>prefs.js

echo user_pref("security.ssl3.ecdhe_rsa_rc4_128_sha", false);>>prefs.js

echo user_pref("security.ssl3.rsa_aes_128_sha", false);>>prefs.js

echo user_pref("security.ssl3.rsa_rc4_128_md5", false);>>prefs.js

echo user_pref("security.ssl3.rsa_rc4_128_sha", false);>>prefs.js

eigentlich ein guter Tipp, danke dafür, jetzt kommt das ABER:

zb. die Seite https://www.bsi-fuer-buerger.de funktioniert damit gar nicht mehr. Dazu muss der Wert security.ssl3.rsa_rc4_128_md5 bzw. security.ssl3.rsa_rc4_128_sha auf true sein, damit die Seite wieder geht.

Mein Internetbanking bei der Postbank funktioniert , die Webseiten die ich sonst auch besuche funktionieren auch wie gehabt.

Werde es weiter beobachten.

[…] Hier und hier gelesen. […]

Danke für den Tipp - safety first - 🙂

Für nen sicheren Firefox Browser würde ich aber auch noch Quick Java empfehlen.

Danke, für den Tipp, bei mir ist es nun mit 256 Bit verschlüsselt, auch bei der Bank, und das ist schon wichtig. 🙂