Linux/IRCTelnet – Aidra reloaded: DDoS-Malware hat es auf IoT abgesehen – IPv6 ready

Ob das Internet der Dinge nun eine gute oder schlechte Sache ist, darüber wird sicherlich noch viel diskutiert. Fakt ist aber, dass die Security-Experten jetzt schon Kopfschmerzen, Schüttelfrost und Schnappatmung haben. Teilweise ist das völlig gerechtfertigt. Eine neue Aidra Malware, genannt Linux/IRCTelnet, trägt nicht zur mentalen Gesundheit der eben genannten Experten bei.

Unser Sorgenkind – das Internet der Dinge (IoT / Internet of Things)

Es wird kommen und teilweise ist es ja schon im Einsatz. Freunden wir uns also mit dem Gedanken an, dass es hier kein Zurück mehr gibt. Das Problem ist aber die Security. Das gilt vor allen Dingen für ältere Geräte, die nicht mehr weiter gepflegt werden. Trifft übrigens auch für viele ältere Router zu, für die es einfach keine Updates mehr gibt. Wie oft hast Du in den vergangenen Jahren Deinen Router aktualisiert?

Auf vielen dieser Geräte läuft ein Betriebssystem und das ist häufig Linux. nun ist es aber egal, welches OS darauf schnurrt. Wenn der Hersteller keine Updates mehr ausgibt, dann bleiben Security-Lücken eben ungepatcht. Nun wäre es nicht so schlimm, wenn dann und wann ein Router geknackt wird und ein Haushalt betroffen ist. Das bekomme ich oder andere Geeks einen Anruf: “Wenn ich Facebook aufmachen will kommt ein Online Casino!” … OK, halb so wild – Router auf Auslieferungszustand zurücksetzen, ein vernünftiges Passwort vergeben und das Ding von außen nicht mehr zugänglich machen.

pi / raspberry ist auch so ein Beispiel. Leute freuen sich wie die Schnitzel, wenn sie Ihren Raspberry Pi plötzlich von außen erreichen. Das ist auch toll, keine Frage. Das Standard-Passwort wird dabei aber zu häufig übersehen.

Die Causa Router bekommen wir aber mit, da es sich um unser Tor zum Internet handelt. IoT-Geräte sollen am besten unsichtbar im Hintergrund laufen und automatisch ihre Aufgaben verrichten. Um diese Geräte kümmert sich in der Regel keiner.

Linux/IRCTelnet hat es auf das IoT abgesehen

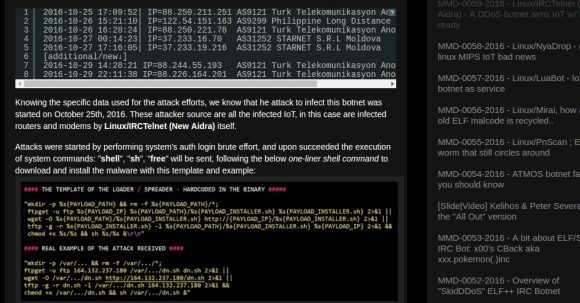

Linux/IRCTelnet nistet sich in anfälligen IoT-Geräten ein und erschafft ein Botnet. Auf Malware Must Die gibt es eine hervorragende Analyse über die neue Malware. Sie hat es auf IoT-Geräte abgesehen und will mit dem daraus resultierenden Botnet DDoS-Angriffe (Distributed Denial of Service) via IRC fahren.

Teilweise wurde Linux/IRCTelnet mit dem Protokoll Tsunami/Kaiten entwickelt, Teile wurden aber auch neu oder anders geschrieben. Außerdem haben die bösartigen Hacker der Malware neue Funktionen spendiert.

Die Malware greift IoT-Geräte via Telnet an. Dabei wird ein Brute-Force-Verfahren genutzt und nach bekannten Schwachstellen der jeweiligen Linux-IoT-Box gesucht. Die Befehle kommen von einem CNC Server via IRC.

Die Security-Experten finden die Malware deswegen so interessant, da sie die Funktionalität von früheren Schadcode-Varianten vereint. Von Kaiten haben die Bösewichte das IRC-Protokoll-Verfahren abgekupfert. GayFgt/Torlus/Lizkebab/Bashdoor/Bashlite diente als Vorlage für den Telnet Scanner und die Einspeisung des Codes. Mirais Botnet liefert anscheinend die Referenzliste für die IoT-Geräte.

Die Security-Experten haben weiterhin einige Nachrichtenschnippsel auf italienisch gefunden. Ein hinweis auf die Herkunft? Das daraus resultierende Botnet brintg DoS-Angriffsmechnismen wie zum Beispiel UDP Flood, TCP Flood und so weiter mit sich. Die Malware kann dabei sowohl mit IPv4 als auch IPv6 umgehen. Ein paar Spoof-Optionen und Verschleierungs-Mechnismen gibt es ebenfalls.

Aidra ist die Basis

Die Entdecker haben die Malware Linux/IRCTelnet oder neuer Aidra genannt. Nach tieferer Analyse hat sich feststellen lassen, dass Linux/IRCTelnet tatsächlich auf dem Aidra Botnet basiert.

Aidra hatte sich einen namen gemacht, weil die Malware zirka 30.000 Geräte mit Embedded Linux infizierte. Darunter befand sich auch die Dreambox.

Seitdem der Loader von Linux/IRCTelnet entdeckt wurde, hat die Malware binnen fünf Tagen fast 3500 Drohnen erzeugt. Wer sich für eine sehr detaillierte und tiefgreifende Analyse interessiert, einfach dem Link oben folgen. Resistance is futile!

Wenn das SEK in nicht allzu ferner Zukunft Deine Wohnung stürmt, dann könnte der Kühlschrank der gesuchte Täter sein. Ich freu mich schon auf die Gesucht-Wird-Posteri, auf denen dann ein Fernseher, ein Kühlschrank und ein Toaster abgebildet sind. Aber seien Sie vorsichtig, wenn Sie ein Smartphone dabei haben. Dieser Kühlschrank ist mit einer Malware bewaffnet.

Alle Kommentare als Feed abonnieren

Alle Kommentare als Feed abonnieren