EV Ransomware hat es speziell auf Websites mit WordPress abgesehen

Ransomware ist eine ziemliche Pest. Im Grunde genommen handelt es sich dabei um Erpresser-Malware. Cyberkriminelle versuchen einen Code auf Deine Maschine zu schleusen und verschlüsseln dann Deine Daten. Der Schlüssel wird Dir gegen ein Lösegeld versprochen, aber nicht garantiert. Experten warnen immer davor, das Lösegeld zu bezahlen. Möglicherweise bekommst Du den Schlüssel nicht und das Geld ist auch weg. Ein Backup oder eine vernünftige Backup-Strategie ist der beste Schutz gegen Ransomware. Meist haben es die böswilligen Hacker auf Windows-Systeme abgesehen. Nun geht es aber auch gezielt gegen Websites mit WordPress. Es wurde auch schon Ransomware für Linux gesichtet. Nebenbei bemerkt gibt aber auch Aquarien, über die sich in Netzwerke einbrechen lässt.

Ransomware, die es auf WordPress abgesehen hat

Wordfence berichtet von einer neuen Ransomware, die es gezielt auf WordPress abgesehen hat. Die Experten haben bösartigen Traffic untersucht, der Websites mit WordPress angegriffen hat. Dabei sind die Security-Profis auf Ransomware gestoßen, die Websites verschlüsselt, die mit WordPress betrieben werden. Beziehungsweise verschlüsselt die Website die Dateien des WordPress-Auftritts. Im Anschluss wird wie üblich versucht, Geld zu erpressen.

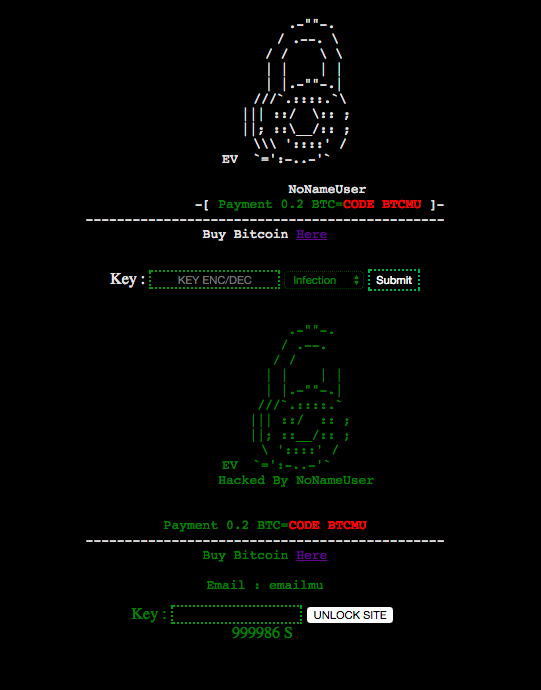

Damit ein Angreifer die Ransomware hochladen kann, muss er den Auftritt natürlich erst kompromittieren. Gelingt das durch verwundbaren Seiten oder Plugins, dann sieht das anfängliche Interface so aus:

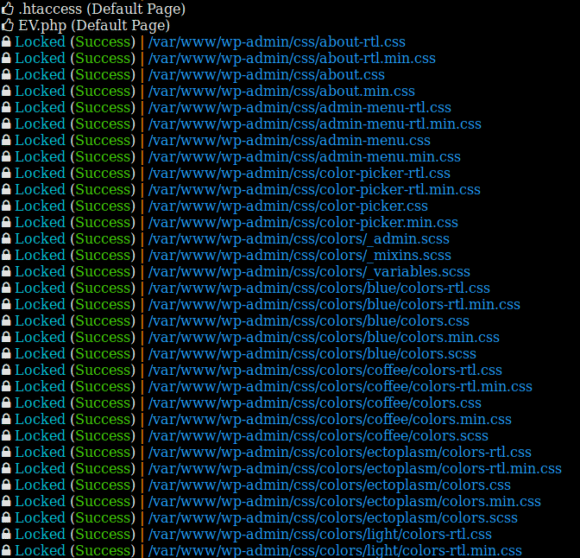

Wie Du siehst kann ein Angreifer damit die Website verschlüsseln und auch wieder entschlüsseln. Zunächst einmal wird ein Cyberkrimineller das Feld Key: KEY ENC/DEC ausfüllen und danach die Dateien via Submit verschlüsseln. Das Resultat sieht dann so aus:

Nun ist das eigentlich nicht weiter ein Problem, denn WordPress kannst Du einfach wieder herunterladen und ersetzen. Dumm wird es aber, wenn Du spezielle Anpassungen gemacht hast, Bilder hochgeladen und so weiter. Werden diese Daten verschlüsselt, dann hast Du besser eine Datensicherung davon. Auf jeden Fall geht die Malware auf Dateien mit diesen Mustern los:

- *.php*

- *.png*

- *404.php*

- *.htaccess*

- *.lndex.php*

- *DyzW4re.php*

- *index.php*

- *.htaDyzW4re*

- *.lol.php*

Für jedes Verzeichnis, das die Ransomware verarbeitet, wird eine E-Mail an htaccess12@gmail.com geschickt. Der Empfänger bekommt dann Informationen über den Hostnamen und den dafür verwendeten Schlüssel.

Die Original-Dateien werden verschlüsselt und es entsteht eine Datei mit der Endung .EV. Das Original wird dann jeweils gelöscht.

Der Vorgang benutzt die mcrypt-Funktion und der Algorithmus für die Verschlüsselung ist Rijandel 128. Der Schlüssel wiederum ist ein SHA-256 Hash des verwendeten Schlüssels.

Die Entschlüsselung funktioniert nicht

Sobald die Verschlüsselung beginnt, werden zwei Dateien im Installationsverzeichnis erstellt. Die eine nennt sich EV.php. Sie bietet die oben erwähnte Schnittstelle, womit der Anwender seine Dateien wieder entschlüsseln können sollte. Allerdings funktioniert das nicht, da die Datei keinen Code zur Entschlüsselung enthält.

Die zweite Datei ist eine .htaccess, die einfach alle Anfragen an EV.php weiterleitet.

Wie Anfangs bereits erwähnt, ist das ein Fall, bei dem nach der Zahlung des Lösegeldes keine Entschlüsselung stattfindet. Das Geld ist weg und die Daten sind weiterhin verschlüsselt. Solltest Du von der Ransomware heimgesucht werden, dann zahle auf keinen Fall – es bringt nichts. Also es bringt dann etwas, solltest Du den Schlüssel bekommen und kannst den Code zum Entschlüsseln selbst hinbiegen.

Wer steckt dahinter?

Wordfence konnte den Angriff auf IP-Adressen zurückverfolgen, die in Jakarta, Indonesien registriert sind. Es wurden auch andere IP-Adressen gesehen, denen aber kein Standort zugeordnet ist. Somit ist Jakarta derzeit der einzig brauchbare Hinweis. Die Angreifer verwenden anscheinend Version 2 einer Ransomware, die im Mai 2016 auf GitHub aufgetaucht ist. Im Code befinden sich indonesische Wörter. Seit einem Monat tauchen Angriffe regelmäßig auf.

Wordfence warnt vor Verbesserung der Ransomware

Die Experten von Wordfence glauben, dass der Code noch verfeinert und im größeren Stil eingesetzt wird. Sobald sich herumspricht, dass keine Entschlüsselung stattfindet, wird auch kein Geld fließen. Die nächste Variante der Ransomware wird womöglich einen funktionierenden Entschlüsselungs-Prozess zur Verfügung stellen.

Denkbar ist auch, dass der Code für andere Content Managemen Systeme (CMS) angepasst wird. Das wäre ein logischer Schritt, wobei WordPress natürlich das größte Ziel ist.

Die Security-Profis rechnen auf jeden Fall damit, dass wir solche Angriffe in Zukunft öfter sehen.

Die Ransomware steht und fällt mit der Security des Servers und des eingesetzten Codes. Tauchen WordPress-Lücken auf, dann aktualisiere Deine Software schnell. Verwendest Du einen root-Server, dann sichere den entsprechend ab und richte ein funktionierendes Backup ein. Das Backup liegt idealerweise nicht auf dem gleichen Server. Das sind Maßnahmen, die helfen, aber auch nicht 100 Prozent schützen. Die Sache ist aber so: Wenn Dein Ziel wesentlich schwerer zu knacken ist als andere, dann liegt es in der Natur der Angreifer, sich meist die niedrig hängende Frucht zu holen.

Geschützt mit Wordfence

Wer Wordfence auf seiner WordPress-Installation installiert hat, der ist gegen diesen Angriff geschützt. Das gilt sowohl für die Premium-Version aus auch für die kostenlose. Die Premium-Variante kostet maximal 8,25 US-Dollar pro Monat, es gibt aber vergünstigte Jahres- oder Multi-Site-Lizenzen.

Erstmals gesehen hat Wordfence diese Art Angriff am 7. Juli 2017. Am 12. Juli wurde dann eine Signatur für die Premium-Kunden ausgegeben, der speziell dieser Ransomware den Garaus macht.

Seit 11. August ist die Signatur auch Anwendern der kostenlosen Version zugänglich.

> Ransomware ist eine ziemliche Pest. Im Grunde genommen handelt es sich dabei um

> Erpresser-Malware.

Naja aus dem Namen "Ransomware" geht schon relativ klar hervor das es sich um Erpressung handelt, immerhin ist Ransom nur das englische Wort für Lösegeld. Es ist also nicht "Im Grunde" sondern eindeutig. 😀

http://www.duden.de/rechtschreibung/im_Grunde

Danke das du meinen Punkt unterstreichst. All diese aufgeführten Synonyme und Bedeutungen sind Abschwächungen die einen Zweifel ausdrücken.

Synonym: praktisch

Synonyme zu "praktisch" sind: beinahe, fast, im Grunde, nahezu, so gut wie

Da Synonyme Worte mit gleicher Bedeutung sind ist jedes Synonym für praktisch auch durch direkte Inferenz ein Synonym für "im Grunde".

qed

Bitte, als Synonym für eigentlich ist dann auch tatsächlich aufgeführt. Aber ich bin richtig froh, diese relevante Diskussion zu diesem Thema zu haben.

Vielleicht schreibe ich mal einen Artikel mit dem Titel: "Meine Goldwaage und ich" und da wären Kommentare wie dieser mehr als Willkommen.

Auf jeden Fall will ich nicht länger Deine Zeit vergeuden, die Du sicher sinnvoller mit Haarspaltereien verbringst.