Bash ShellShock: So testest Du, ob Dein System anfällig ist

Bash ShellShock nennt sich die Security-Lücke, die da in so einigen Systemen schlummert. Administratoren sollten sofort reagieren und die Systeme aktualisieren und entsprechende Patches einspielen.

Was ist Bash ShellShock?

Genau genommen handelt es sich dabei um eine Security-Lücke in der GNU Bourne Again Shell (Bash). Es ist die Kommandozeilen-Umgebung, die in vielen Unix- und Linux-Systemen eingesetzt wird. Auch das Mac OS X ist anfällig. Red Hat warnt, dass es sich bei Bash ShellShock um eine besonders schwere Security-Lücke handelt. Es gibt viele verschiedene Wege, wie eine Anwendung die Bash adressieren kann.

Das Problem ist, in welcher Form die Bash Umgebungs-Variablen verarbeitet und diese an das Betriebssystem oder ein Programm weitergibt. Sollte die Bash die Standard-Shell des Systems sein, was bei vielen Linux-Distributionen der Fall ist, lässt sich der Bug auch für Angriffe aus dem Netzwerk ausnutzen. Denkbar sind Web-Anfragen, SSH, Telnet (sollte eh nicht mehr aktiv sein) und so weiter. Das setzt aber voraus, dass die jeweilige Anwendung die Bash kontaktiert, um Skripte auszuführen.

Die Security-Lücke betrifft GNU Bash 1.14 bis 4.3. Diverse Linux-Distributoren haben bereits Patches ausgegeben. Unbedingt heute mal das System aktualisieren. Das gilt vor allen Dingen für Anwender von:

- RHEL 4 bis 7 (Red Hat Enterprise Linux)

- Fedora

- CentOS 5 bis 7

- Ubuntu 10.04 LTS, 12.04 LTS und 14.04 LTS, sowie auf Ubuntu basierende Distributionen wie zum Beispiel Linux Mint.

- Debian

Mac OS X “Mavericks” ist laut Ars Technica ebenfalls anfällig, es gibt aber noch keinen Patch von Apple.

Teste Dein System, ob es in Bezug auf Bash ShellShock verwundbar ist

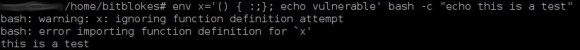

Ein Test, ob das Linux- oder Unix-System verwundbar ist, ist einfach. Öffne die Kommandozeile oder ein Terminal. Danach führst Du nachfolgenden Befehl aus:

env x='() { :;}; echo verwundbar' bash -c "echo das ist ein Test"

Ist das System anfällig, gibt es aus:

verwundbar Das ist ein Test

Ein nicht betroffenes System oder eines, das den Patch bereits enthält:

bash: warning: x: ignoring function definition attempt bash: error importing function definition for `x' Das ist ein Test

Bei mir kommt nur "Das ist ein Test" - also ohne "verwundbar" aber eben auch ohne die warnings und erros. Und nu? 😉

Und nu ist alles in Ordnung und das System ist nicht verwundbar.

Ein kleiner Artikel gegen das zurzeit moderne Bash-bashing (was du hier nicht tust)

Zitat: "... Everyone knew in the nineties that when you execute a UNIX command with untrusted input, you clear away the environment variables first. Anyone that has untrusted input embedded within a shell script does not know what they are doing. The fact that there is a way to get bash to execute untrusted code is unsurprising. The thing that surprises me is the sheer number of developers who thought it would be otherwise in complete contrast to UNIX parables and common sense..."

Quelle: http://weev.livejournal.com/409835.html

Wir haben einen Service eingerichtet über den jeder seinen Webserver testen kann. Ihr könnt den Check hier finden: http://www.bashbleed.de