WP Mobile Detector anfällig – WordPress lässt sich kompromittieren

Wer das WordPress Plugin WP Mobile Detector installiert hat, der sollte es schnellst möglich aktualisieren – oder prüfen, ob die PHP-Option allow_url_fopen erlaubt ist. Ist letzteres nicht der Fall, dann lässt sich die Security-Lücke auch in der alten Version nicht ausnutzen. Ansonsten kann sich ein böswilliger Hacker Zugriff auf Deine WordPress-Instanz verschaffen und darüber zum Beispiel Malware ausliefern.

WP Mobile Detector ist ein Security-Risiko

Bereits am Donnerstag hat sucuri.net einen Blog-Eintrag verfasst, dass WP Mobile Detector ein Security-Risiko darstellt. Aus dem offiziellen Plugin-Verzeichnis wurde das Plugin genommen und nach einen Fix wieder aufgenommen. Man könne allerdings generell verhindern, dass im Unterverzeichnis wp-mobile-detector/cache PHP ausgeführt werden darf. Möglich wäre das, indem Du diesen Code in der entsprechenden .htaccess verwendest.

<Files *.php>

deny from all

</Files>

Allerdings würde das nur das Ausführen von Malware auf dem Server unterbinden.

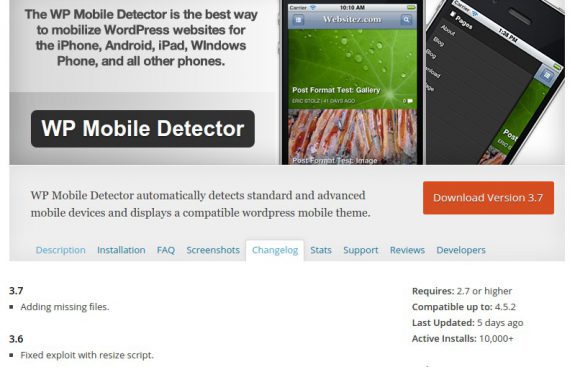

Das Plugin ist auf mehr als 10.000 WordPress-Seiten aktiv. Laut sucuri.net lässt sich die Schwachstelle in der alten Version sehr einfach ausnutzen. Der Angreifer muss lediglich eine Anfrage oder die Backdoor-URL an resize.php oder timthumb.php schicken – es ist eigentlich timthumb.php das wiederum resize.php enthält.

Das Plugin führte keine Security Checks aus und hier liegt der Hase im Pfeffer.

Die Sicherheitslücke wurde am 31. Mai veröffentlicht. Laut Firewall Logs von sucuri.net läuft ein Angriff aber schon seit dem 27. Mai. Sucuri-Kunden sind nicht betroffen, da die Sucuri Firewall vor einem Angriff schützt.

Die meisten der verwundbaren Seiten würden derzeit mit Porno-Spam verseucht. Sehr einfach zu identifizieren ist das, wenn das Verzeichnis gopni3g im Wurzelverzeichnis der Website ist. Darin befinden sich die Dateien story.php, .htaccess und einige Unterverzeichnisse. Besucher werden auf die Seite hxxp://bipaoeity[.]in/for/77?d=. umgeleitet.

Wer also das Plugin WP Mobile Detector im Einsatz hat, der sollte es erstens schnell aktualisieren und zweitens seine Seite überprüfen.

In den Kommentaren bei sucuri.net wurde die Frage gestellt, ob Modifikationen der Datenbank verzeichnet wurden. Das wurde bei diesem Angriff verneint.

Weiterhin solle man das Plugin nicht mit WP Mobile Detect verwechseln. Sie haben einen ähnlichen Namen, aber nichts miteinander zu tun.