WebTunnel von Tor-Projekt vorgestellt – Zensur umgehen

Am Welttag gegen Internetzensur (12. März) stellt das Anti-Zensur-Team des Tor-Projekts WebTunnel offiziell vor. Es ist eine neue Art Tor-Brücke, womit sich Nutzer in stark zensierten Regionen mit dem Tor-Netzwerk verbinden können. WebTunnel gibt es ab sofort in der stabilen Version des Tor-Browsers. Es ist eine weitere Option, womit Du Zensur umgehen kannst. Die Technologie wird vom Tor-Projekt entwickelt und natürlich auch gepflegt.

Das Team gibt an, dass die Entwicklung verschiedener Arten von Brücken entscheidend ist, um Tor widerstandsfähiger gegen Zensur zu machen. Zensur und die entsprechenden Technologien entwickeln sich schnell und das Tor-Team will einen Schritt voraus sein. Das gilt laut eigenen Angaben insbesondere mit Hinblick auf die globalen Wahlen 2024.

Du kannst auch mithelfen, Zensur zu umgehen, indem Du selbst eine WebTunnel-Brücke betreibst. Wie das funktioniert, findest Du in Tors Community-Portal.

Was ist WebTunnel und wie funktioniert es?

WebTunnel ist ein zensurresistenter Plug-in-Transport. Die Technologie imitiert verschlüsselten Web-Datenverkehr (HTTPS) nach dem Vorbild von HTTPT. Die Sache funktioniert, indem die Bridge die Nutzdatenverbindung in eine WebSocket-ähnliche HTTPS-Verbindung verpackt. Für Netzwerk-Monitore sieht es gewöhnliche HTTPS-Verbindung (WebSocket) aussieht. Kennt ein Beobachter den versteckten Pfad nicht, sieht es also wie eine normale HTTP-Verbindung zu einem Webserver aus. Scheinbar surfst Du als Nutzer also einfach im Internet.

Laut eigenen Angaben ist WebTunnel dem normalen Webverkehr so ähnlich, dass es mit einer Website am selben Netzwerkendpunkt koexistieren kann, also mit derselben Domain, IP-Adresse und demselben Port. Diese Koexistenz ermöglicht es einem Standard-Reverse-Proxy, sowohl den normalen Webverkehr als auch den WebTunnel an die jeweiligen Anwendungs-Server weiterzuleiten.

Unterschied zu obfs4-Brücken

WebTunnel lässt sich für die meisten Tor-Browser-Nutzer als Alternative zu obfs4 verwenden. Bei obfs4 wird versucht, den Datenverkehr so unkenntlich wie möglich zu machen. Der Ansatz von WebTunnel liegt darin, bekannten und typischen Web-Datenverkehr zu imitieren.

Versuchen Zensoren also bekannten von unbekannten Datenverkehr zu sortieren, dann haben sie es mit WebTunnel schwer, da es wie normaler Traffic aussieht. Was nicht verdächtig ist, wird möglicherweise einfacher durchgelassen. Vollständig verschlüsselter, unbekannter Datenverkehr, der keiner bestimmten Form entspricht, würde vielleicht auf Verdacht blockiert.

Wie benutzt Du eine WebTunnel Bridge?

Es gibt eine neue Option, wie Du eine WebTunnel-Brücke anfodern kannst. Derzeit werden WebTunnel Bridges nur über die nachfolgend erwähnte Website verteilt. In Zukunft soll das auch via Telegram und moat geschehen.

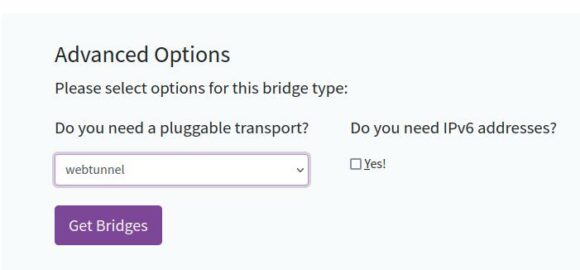

Öffne dazu die Website https://bridges.torproject.org/options und wähle unter Advanced webtunnel aus.

Danach klickst Du auf Get Bridges. Löse das Captcha und Du bekommst eine entsprechende Zeile, die Du nutzen kannst.

Tipp: Die Website bridges.torproject.org ist per Standard in Ländern mit starker Zensur gesperrt. Daher musst Du Dir eine Bridge holen, bevor Du in ein solches Land reist. Bist Du bereits in einem Land mit starker Zensur, hilft möglicherweise ein gutes VPN mit einem Tarnmodus, das Zensur ebenfalls umgehen kann.

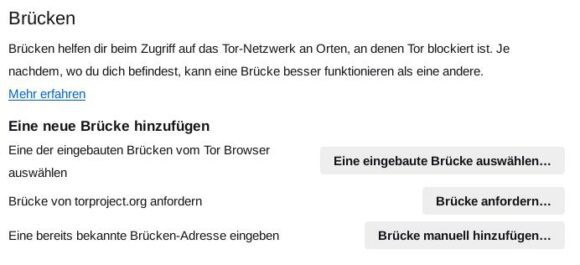

WebTunnel funktioniert mit älteren Tor-Browsern (12.5.x) nicht. Du benötigst also einen aktuellen Tor Browser. Öffne den Tor Browser und öffne unter Einstellungen die Verbindungen. Dort kannst Du eine Brücke manuell hinzufügen.

Klickst Du auf Brücke manuell hinzufügen, kannst Du die Zeile, die Du weiter oben erhalten hast, kopieren.

Beim Tor Browser für Android funktioniert das ähnlich. Auch dort kannst Du eine Bridge manuell konfigureren.

Wohnst Du in einer Region mit starker Zensur, könntest Du dem Team Feedback geben, wie sich WebTunnel im Vergleich zu anderen Umgehungsmethoden wie obfs4 und Snowflake schlägt.

Alle Kommentare als Feed abonnieren

Alle Kommentare als Feed abonnieren