Kali Linux 2023.3 mit verbessertem Hacking-Tool Kali Autopilot

Das Entwickler-Team der ethischen Hacking-Distribution hat Kali Linux 2023.3 veröffentlicht. Das Team schreibt in der öffentlichen Ankündigung, dass die Neuerungen zu umfangreich sind, um sie alle in einem Blog-Post vorzustellen. Viele Änderungen und Neuerungen sind hinter den Kulissen zu finden. Allerdings stellt das Team die Highlights von Kali Linux 2023.3 heraus und die sind nennenswert.

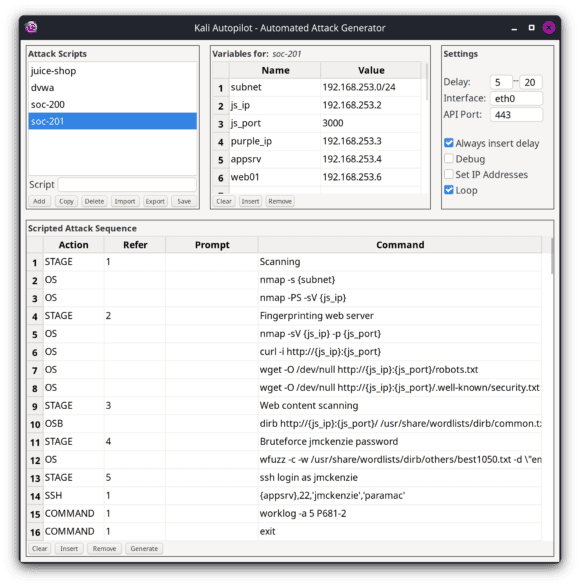

Insbesondere ist Kali Autopilot ein spannendes Projekt. Es handelt sich hier um ein Framework für die Automatisierung von Angriffen und das wurde gründlich überarbeitet.

Kali Autopilot – Framework zur Automatisierung von Angriffen

Kali Purple wurde in Kali 2023.1 veröffentlicht und damals gab es auch das Debüt von Kali Autopilot. Seitdem wurde das Programm ständig verbessert. Es gibt eine neue Benutzeroberfläche und auch zahlreiche neue Funktionen.

Das Team beschreibt Kali Autopilot als ein AutoPwner, der vordefinierten Angriffsszenarien folgt. Die Motivation für die Entwicklung des Programms war ursprünglich für die Verteidigung gedacht.

Allerdings ist es viel einfacher, die offensive Seite von Kali zu demonstrieren. Wer sich gut verteidigen möchte, muss auch die Angriffstaktiken kennen. Das Team demonstriert das anhand von Fragen, die sich IT-Administratoren möglicherweise stellen:

- Erkennen das Intrusion Detection System (IDS) und die Web Application Firewall (WAF) bösartige Aktivitäten?

- Speichert das Security Information and Event Management (SIEM) die richtigen Protokolle?

- Sind die Dashboards und Warnmeldungen auf die Erkennung von Angriffen abgestimmt?

- Sind die Experten darin geschult, die Nadel im Heuhaufen zu finden?

- Wurde es getestet? Wie können Sie testen?

Du kannst warten, bis es einen Einbruchsversuch gibt oder Du kannst es selbst versuchen. An dieser Stelle hilft Dir Kali Autopilot.

Kali Autopilot bietet ein GUI zum Entwerfen von Angriffen und zum Generieren von Angriffsskripten. Du kannst die Angriffssequenzen entweder manuell oder als Dienst ausführen. Es gibt auch eine Web-API-Schnittstelle zur Fernsteuerung. Du kannst auch Beispiel-Angriffsskripte aus dem Kali Purple Hub herunterladen. Derzeit gibt es Skripte für juice-shop und DWVA. Lade einfach die JSON-Datei aus dem Hub herunter und importieren sie sie Kali Autopilot.

Hast Du selbst Angriffsskripte für verwundbare Rechner, darfst Du sie gerne einreichen, damit sie in Kali Purple Hub aufgenommen werden.

Beachte allerdings, dass Du mit solchen Tools schnell gegen Gesetze verstoßen kannst. Möchtest Du ethisch Hacken, sprich das unbedingt vorher mit dem Opfer, Deinem Chef und so weiter ab.

Du musst das Tool übrigens installieren, wenn Du es nutzen möchtest:

sudo apt install kali-autopilotBei Neuinstallationen vorher die Pakete auffrischen:

sudo apt updateNeue Tools in Kali Linux 2023.3

Es gibt 9 neue Tool in der speziellen Linux-Distribution. Das sind:

- Calico – Cloud-native Netzwerke und Netzwerksicherheit

- cri-tools – CLI und Validierungs-Tools für die Kubelet Container Runtime Interface

- Hubble – Netzwerk-, Service- und Sicherheitsbeobachtung für Kubernetes mit eBPF

- ImHex – Ein Hex-Editor für Reverse-Engineering, Programmierer und Leute, die ihre Netzhaut schätzen, wenn sie nachts um 3 Uhr arbeiten

- kustomize – Anpassung von Kubernetes YAML-Konfigurationen

- Rekono – Automatisierungsplattform, die verschiedene Hacking-Tools zur Durchführung von Pentesting-Prozessen kombiniert

- rz-ghidra – Tiefgreifender Ghidra-Decompiler und Sleigh-Disassembler-Integration für rizin

- unblob – Extrahiert Dateien aus jeder Art von Containerformat

- Villain – C2-Framework, das mehrere Reverse-Shells verwalten, ihre Funktionalität erweitern und sie zwischen Instanzen austauschen kann

Zudem wurde der Linux-Kernel auf 6.3.7 aktualisiert. Auch so hat das Team diversen Tools Updates spendiert.

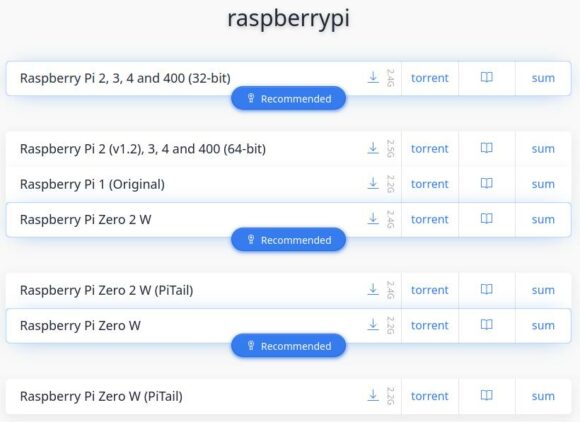

Updates für Kali ARM

Das Abbild für den Raspberry Pi Zero W bootet jetzt in die CLI (Kommandozeile) und nicht mehr in das GUI. Erstellst Du keine wpa_supplicant.conf, womit Du Dich mit dem WLAN verbinden kannst, verbindest Du Dich am einfachsten via Kommandozeile und dem Befehl nmtui mit einem Wi-Fi-Netzwerk. Alternativ kannst Du auch sudo nmcli –ask dev wifi connect network-ssid ausführen. Dann wird auf der Kommandozeile nach dem Passwort gefragt werden, ohne dass es im Verlauf angezeigt wird.

Die Bootloader von USBArmory MKI und MKII wurden auf 2023.07 aktualisiert.

Die ARM-Build-Skripte wurden geringfügig angepasst, um mit Policykit-Updates umzugehen und sicherzustellen, dass die pkla-Dateien korrekt erstellt werden.

Download Kali Linux 2023.3

Du kannst Kali Linux 2023.3 aus dem Download-Bereich der Projektseite herunterladen. Es gibt Versionen für die Installation, VM-Abbilder, ARM-Varianten, Images für Mobile und so weiter. Du findest im Download-Bereich sicher die richtige Kali-Version für Dich. Es gibt auch verschiedene Varianten für diverse Raspberry-Pi-Modelle – 32-Bit- und 64-Bit-Versionen.

Für existierende Installationen kannst Du ein Upgrade durchführen. Das funktioniert wie folgt:

echo "deb http://http.kali.org/kali kali-rolling main contrib non-free non-free-firmware" | sudo tee /etc/apt/sources.list

sudo apt update && sudo apt -y full-upgrade

cp -vrbi /etc/skel/. ~/

[ -f /var/run/reboot-required ] && sudo reboot -f

Du findest alle weitere Neuerungen und Änderungen in der offiziellen Ankündigung zu Kali Linux 2023.3.

Alle Kommentare als Feed abonnieren

Alle Kommentare als Feed abonnieren