Großangriff auf WordPress – fast 1 Million Websites unter Beschuss – auch meine

Es hat wohl einen Großangriff auf WordPress Websites gegeben, wie Wordfence berichtet. Ich kann das teilweise bestätigen, da ich nach dem Bericht in die Logs gesehen und solche XSS-Angriffe sehe. Es geht also um Cross-Site-Scripting-Angriffe, die am 28. April 2020 angefangen haben. In den folgenden Tagen war das Volumen der Angriffe 30 Mal höher als normal, lesen die Security-Experten aus ihren Daten.

Die Angriffe gehen wohl von einer einzigen Instanz aus. Das sehen die Experten anhand der Payload, die für den Angriff benutzt wurde / wird. Ein schädliches JavaScript soll Besucher auf Malvertising Websites umleiten und über die Sitzung eines Admins eine Backdoor in den Header des Themes einschleusen.

Wordfence berichetet außerdem, dass die Hacker (oder Einzelperson) wohl einen Testlauf mit einem geringeren Volumen durchgeführt hat. Am 3. Mai 2020 wurden mehr als 20 Millionen Angriffe auf mehr als 500.000 Websites registriert.

Welche Ziele wurden angegriffen?

Die Angreifer haben sich auf bekannte Security-Lücken in Plugins eingeschossen. Zumindest waren das die populärsten Angriffe. Zu den angegriffenen Plugins gehören: Easy2Map, Blog Designer, WP GDPR Compliance, Total Donations und das Newspaper Theme.

Warum ausgerechnet diese Plugins angegriffen wurden, ist noch nicht ganz klar. Die Security-Lücken in den Plugins wurden bereits vor Monaten geschlossen. Wer seine WordPress-Installation aktuell hält, sollte vor dieser Angriffswelle nichts zu befürchten haben.

Angriff auf meine Website

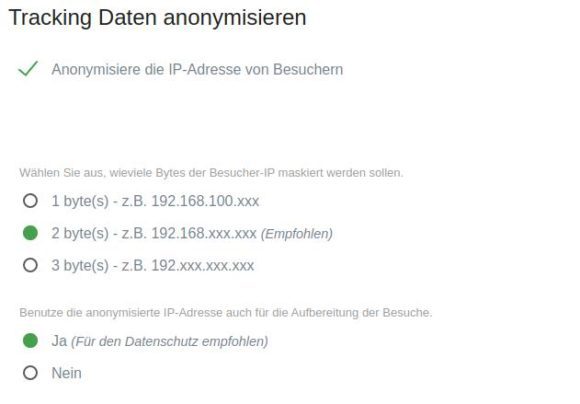

Mein Matomo ist so eingestellt, dass es nur das Land speichert. Es wird also nur ein Teil der IP-Adresse gespeichert und die ganze Sache ist damit relativ anonym. Genauer gesagt verwende ich die von Matomo empfohlenen Einstellungen (Do-not-Track ist übrigens auch aktiviert).

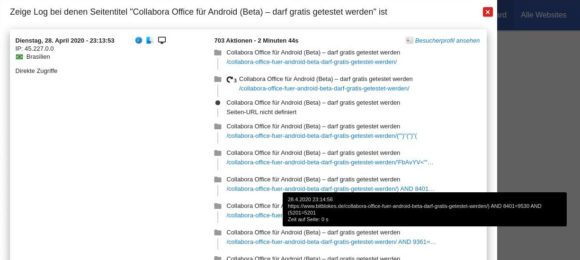

Meine Website wurde laut Logs von Brasilien aus angegriffen. Ich gehe davon aus, dass die Hacker ein VPN oder eine gekaperte Maschine aus diesem Land benutzt haben. Wer solche Angriffe durchführt, benutzt nicht Hackerweg 4 in Berlin als Absender, damit man den Angriff leicht zurückverfolgen kann.

Bei mir war es ein Tag, an dem eine URL mit verschiedenen XSS-Parametern aufgerufen wurde – fast 500 Mal! Siehst Du Dir das Datum an, ist es genau der 28. April 2020, den die Security-Experten erwähnen. Zum Glück war das ein Tag bei meiner Website und dann sind die Angreifer anscheinend weitergezogen.

Das wird auch noch wilder, wie zum Beispiel mit dieser URL:

https://www.bitblokes.de/collabora-office-fuer-android-beta-darf-gratis-getestet-werden/%'?SELECT%20DBMS_PIPE.RECEIVE_MESSAGE(CHR(112)||CHR(100)||CHR(102)||CHR(75),5)%20FROM%20DUAL--

oder:

https://www.bitblokes.de/collabora-office-fuer-android-beta-darf-gratis-getestet-werden/)%20UNION%20ALL%20SELECT%20NULL,NULL,NULL,NULL,NULL,NULL,NULL--%20bEJS

Der Angriff war scheinbar nicht erfolgreich. Zumindest hat das meine Überprüfung ergeben.

Ich will nun wirklich keine Panik schüren, aber es kann sicherlich nicht schaden, wenn Du Deine Website überprüfst. Ein kleiner Check ist schon angebracht. Vielleicht kennst Du auch ein paar Kandidaten, die mit Updates und Upgrades schludern. Ein freundlicher Hinweis, die Aktualität der WordPress Website zu überprüfen, ist sicherlich nicht verkehrt.

Es kann auch nicht schaden, inaktive Plugins zu löschen!

Übrigens: Laut Matomo wurde ein Mac für den Angriff benutzt – ich wusste immer, dass diese Leute böse sind! 🙂

hi,

wie kann ich das denn überprüfen?

Fällt Dir irgendwas Verdächtiges auf?

Nimm den privaten Modus eines Browsers, mit dem Du nicht angemeldet bist und schau, ob Du beim Besuch Deiner Website umgeleitet wirst oder sonstige Unregelmäßigkeiten bemerkst.

Das sind einfache Tests. Code überprüfen, Scans machen und so weiter wären die nächste Stufe.

Hast Du Dein Blog immer aktuell gehalten, sollte es kein Problem sein.